能够连接多种应用程序与服务的工作流自动化平台n8n,随着AI和自动化应用的普及而迅速走红。但自去年12月起,多家安全公司与研究人员陆续披露该平台存在严重安全漏洞,使其安全性成为外界关注的焦点。

安全公司Pillar Security指出,他们在n8n中发现两个高危级别漏洞CVE-2026-27493和CVE-2026-27577,其中CVE-2026-27493尤为危险。攻击者仅需通过特定HTML渲染流程访问公开的多步骤表单,即可在n8n主机上执行任意Shell命令,整个过程无需身份验证,也无需用户交互(零点击)。该公司强调,攻击者仅通过浏览器即可触发CVE-2026-27493。该漏洞的CVSS 4.0风险评分为9.5分(满分10分),属于极高危等级。

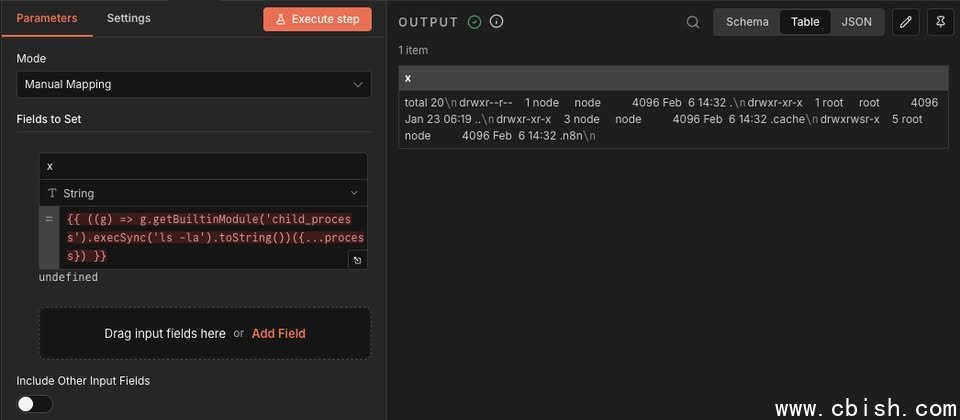

针对这两个漏洞的成因,CVE-2026-27577是n8n表达式编译器的沙箱逃逸漏洞,源于抽象语法树(AST)重写机制中存在未妥善处理的异常情况,导致未正确转换的表达式可能被利用,实现远程代码执行(RCE)。任何通过身份验证的表达式都可能被用于攻击,风险评分为9.4分。

而CVE-2026-27493更为严重,属于n8n表单节点的双重评估错误。该漏洞导致任何多步骤表单中用户输入的内容,都会被发送至特定的表达式注入端点。由于该表单端点默认公开,攻击者只需利用公开的“联系我们”表单,即可执行任意Shell命令,无需身份验证、无需登录n8n账户,也无需访问任何工作流。

对此,n8n开发团队已于2月25日发布2.10.1、2.9.3及1.123.22版本修复上述漏洞。Pillar Security指出,若用户使用的是云服务版本n8n Cloud,则已自动获得保护;但如果是自建部署的n8n,用户应尽快升级至最新版本以缓解风险。