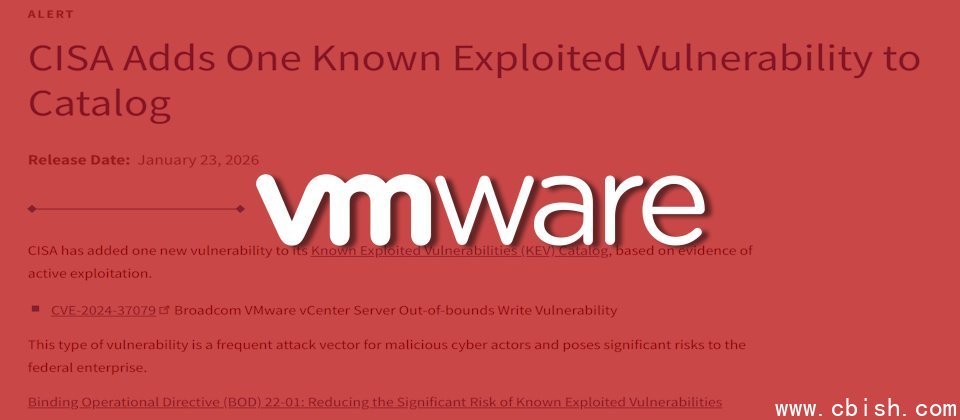

美国网络安全和基础设施安全局(CISA)于上周(1月23日)正式将VMware vCenter Server的严重漏洞CVE-2024-37079列入已知被利用漏洞(KEV)清单,并要求联邦政府机构限期完成防护措施。

CVE-2024-37079是VMware vCenter Server中DCERPC实现的堆栈溢出漏洞,攻击者在拥有vCenter Server访问权限的情况下,可通过发送特制网络数据包触发该漏洞,实现远程代码执行,无需管理员权限或用户交互。该漏洞CVSS风险评分为9.8。VMware已于2024年6月发布补丁修复该问题。

CISA在安全公告中指出,CVE-2024-37079属于越界写入类漏洞,是常见的网络攻击手段,对联邦政府及相关机构构成重大威胁,因此要求各单位务必在2月13日前完成IT环境排查和软件升级。

VMware的新东家博通也更新了CVE-2024-37079的安全公告,确认已收到该漏洞被实际利用的信息。

但目前尚不清楚利用该漏洞的具体恶意活动内容或背后攻击组织。