SAP在8月的每月例行更新(安全补丁日)中,修复了两个接近满分的重大安全漏洞CVE-2025-42950、CVE-2025-42957(CVSS风险评分均为9.9)。其中,通报CVE-2025-42957的安全厂商SecurityBridge发出警告,他们发现该漏洞正在被实际利用,呼吁IT人员尽快采取行动,及时应用补丁程序进行修复。

CVE-2025-42957存在于S/4HANA中,是一个代码注入漏洞。攻击者一旦获得低权限的用户账号,就有可能控制SAP应用系统。由于无论是本地部署还是私有云版本的S/4HANA都会受到影响,因此影响范围可能非常广泛。

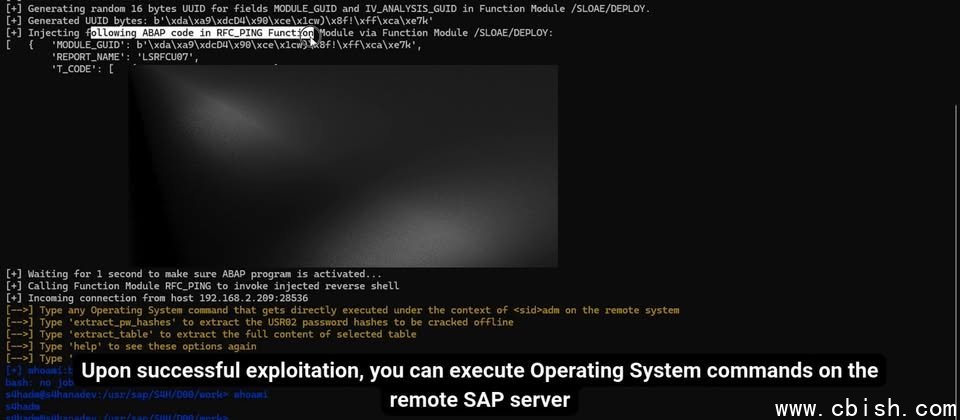

关于该漏洞可能带来的影响,SecurityBridge进一步指出,一旦攻击者成功利用此漏洞,便可获得操作系统级别的访问权限,并完全访问SAP应用系统中的所有数据。他们甚至可以直接在SAP数据库中删除或插入数据、通过SAP_ALL权限创建新用户、下载密码哈希值,以及篡改业务流程。换句话说,攻击者可能借此窃取敏感信息、从事间谍活动、部署勒索软件或实施欺诈行为。为了验证漏洞的危害性,SecurityBridge还发布了概念验证(PoC)演示。

尽管目前该漏洞尚未被大规模用于攻击,但SecurityBridge已经确认存在实际滥用的情况,这表明已有攻击者掌握其利用方式。任何尚未修复的SAP系统都可能面临风险。SecurityBridge指出,由于ABAP代码是公开的,对补丁程序进行逆向工程相对容易。此外,攻击者仅需一个低权限的有效账号即可实施攻击,整个过程无需用户交互。

不过,SecurityBridge并未进一步披露该漏洞被利用的更多细节。