华硕本周发布安全公告,修复了8个路由器固件漏洞,其中包含一个高风险的认证绕过漏洞。

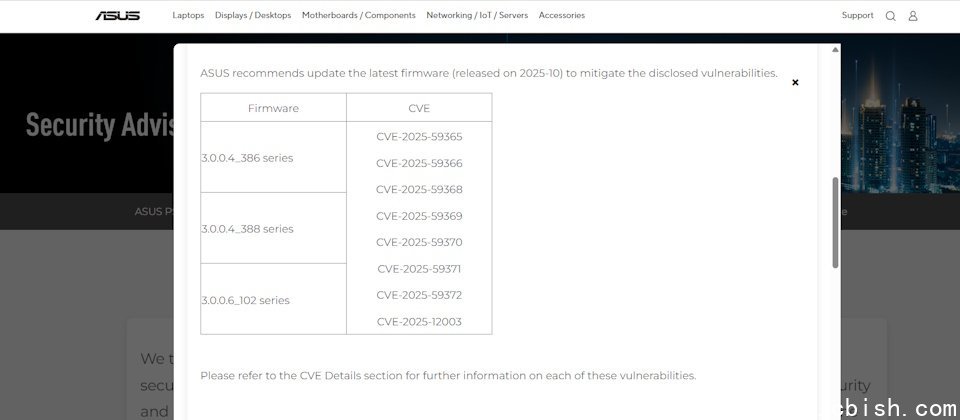

这8个漏洞编号为CVE-2025-59365至CVE-2025-59372,另加CVE-2025-12003。其中风险最高的是CVE-2025-59366,该漏洞位于AiCloud功能中。AiCloud是许多华硕路由器内置的云访问功能,其原理是通过Samba网络文件共享协议,将连接至路由器USB接口的存储设备(如移动硬盘)以SMB方式共享给其他电脑或移动设备,实现类似本地磁盘的远程访问。

CVE-2025-59366是Samba服务的副作用,可导致未经身份验证的攻击者执行特定操作,漏洞风险评分高达CVSS 9.2,影响启用了AiCloud功能的路由器。次高风险的是CVE-2025-12003,为WebDAV路径遍历漏洞,允许未认证的远程攻击者破坏设备完整性,风险评分为8.2。此外,CVE-2025-59370和CVE-2025-59371分别为命令注入和认证绕过漏洞,风险评分均为7.5,属于高危级别。

这些漏洞影响华硕路由器固件版本3.0.0.4_386、3.0.0.4_388和3.0.0.6_102。华硕已发布更新补丁,强烈建议所有用户立即访问官网,将路由器固件升级至最新版本。

若用户的设备已停止技术支持,华硕建议用户确保路由器和Wi-Fi密码使用高强度密码,且不与其他设备共用。同时,必须关闭AiCloud、WAN远程访问、端口转发、端口触发、DDNS、VPN服务器、DMZ和FTP功能。

除路由器漏洞外,华硕本周还发布了针对CVE-2025-59373的更新。该漏洞为本地权限提升漏洞,存在于MyASUS应用的系统控制接口(System Control Interface)服务的恢复机制中。无权限攻击者可通过将文件复制至受保护系统路径,可能导致以SYSTEM权限执行任意代码,漏洞风险评分为CVSS 8.5。

华硕已发布ASUS System Control Interface 3.1.48.0(x64)和ASUS System Control Interface 4.2.48.0(ARM)版本以修复该漏洞,适用于所有个人电脑,包括台式机、笔记本电脑、一体机及迷你电脑(NUC)。