8月底,Salesloft Drift供应链攻击事件爆发,导致许多采用该对话式营销与客户互动工具的企业组织,例如安全企业Cloudflare、Palo Alto Networks、Zscaler,其云端CRM系统Salesforce面临数据泄露的风险。Salesloft与Salesforce两家公司随后撤销了Drift的全部凭证,并将该应用程序从Salesforce AppExchange应用市场下架,介入调查的Google威胁情报团队(GTIG)与安全企业Mandiant也透露了初步调查结果:黑客组织UNC6395自8月8日起开始窃取Drift的OAuth凭证,从而能够从多家企业中截取存储在Salesforce中的客户数据。如今,这起事件的调查出现了新的进展。

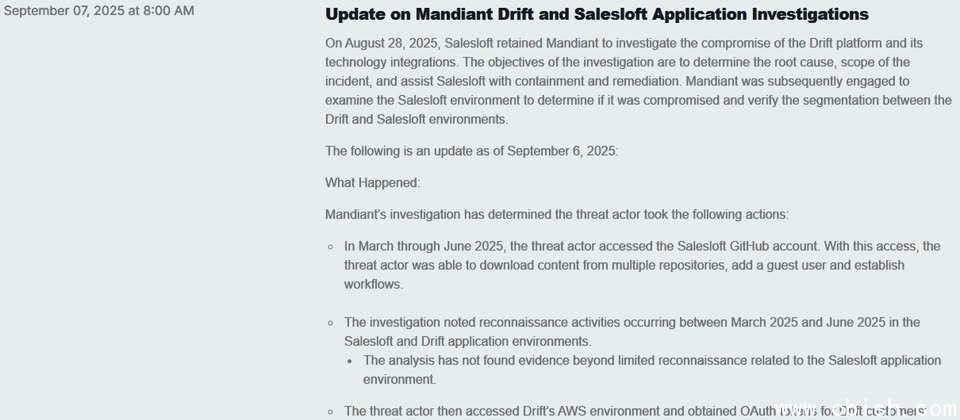

9月7日,Salesloft披露了更多调查结果,指出黑客自今年3月至6月期间,试图访问该公司的GitHub仓库,从而能够从中下载数据、添加访客用户,甚至建立工作流程。在此期间,黑客还在Salesloft与Drift的环境中进行侦察活动,最终入侵了Drift所使用的AWS环境,窃取了Drift客户的OAuth凭证,并通过这些凭证从客户环境中访问通过Drift整合的数据。

发现遭受网络攻击后,Salesloft迅速采取了一系列应对措施,以遏制和清除相关恶意活动。其中包括隔离Drift的基础设施、应用程序和代码,将应用程序从应用市场下架,并轮换受影响的密钥。

此外,在Salesloft自身的应用环境中,该公司也更换了相关密钥,并根据黑客的攻击手法加强了防护措施。通过Mandiant威胁情报平台分析事件相关的高风险身份以及规避公司安全控制的活动,判断是否存在潜在威胁,并开展威胁狩猎工作。

值得关注的是,8月28日GTIG与Mandiant指出,部分Google Workspace企业用户也受到影响。根据SaaS安全企业Nudge Security的调查估计,至少有超过750家企业组织受到影响,后续进展仍需进一步追踪。