Sophos本周释出软件更新,修补存在防火墙产品Sophos Firewall可造成远端程序码执行及指令注入的 5项重大及高风险漏洞。

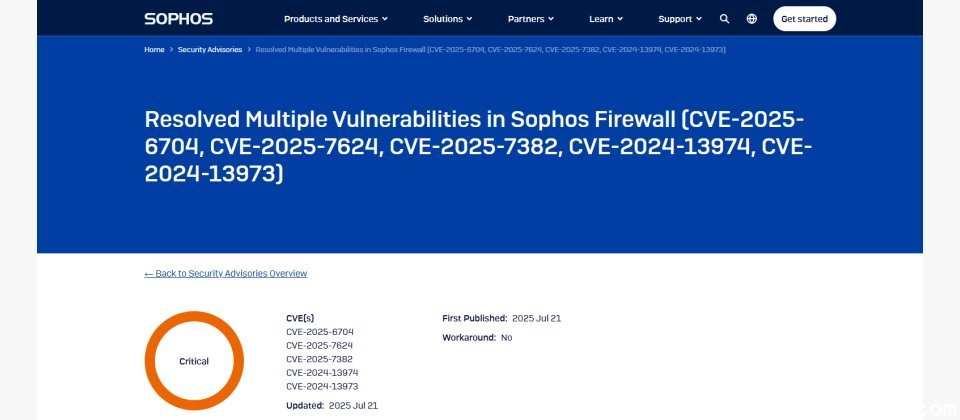

这5项漏洞分别是CVE-2025-6704、CVE-2025-7624、CVE-2025-7382、CVE-2024-13974和CVE-2024-13973。

其中CVE-2025-6704为存在Secure PDF eXchange(SPX)功能的任意文件写入漏洞。如果防火墙以高可用性(High Availability,HA)模式执行,配合启动SPX特定配置,就可能导致前验证(Pre-auth)远端程序码执行。本漏洞影响0.05%装置。

CVE-2025-7624为旧式(透通模式)SMTP proxy的SQL注入漏洞。如果Email的隔离政策启动,且SFOS是由21.0 GA版本升级的话,可能导致远端程序码执行。本漏洞,影响0.73%装置。

CVE-2025- 7382为WebAdmin指令注入漏洞。若是管理员用户的OTP验证启动,攻击者就能在HA附属装置上执行前验证程序码。这项漏洞影响1%的装置。

CVE-2025-6704和CVE-2025-7624、CVE-2025-7382都是由外部研究人员透过Sophos抓漏方案向该公司通报,CVE-2025-6704和CVE-2025-7624皆为风险值9.8的重大漏洞,CVE-2025-7382则为风险值8.8的高风险漏洞。

另二项漏洞是由英国网路安全中心(National Cyber Security Centre,NCSC)发现。CVE-2024-13974是Up2Date元件中的业务逻辑漏洞,允许攻击者控制防火墙DNS环境,进而远端执行程序码。CVE-2024-13973是WebAdmin的后验证SQL注入漏洞,可造成管理员执行任意程序码。CVE-2024-13974及CVE-2024-13973风险值分别为8.1及6.8,属于高、中风险,但Sophos双双列为高度风险。

影响产品而言,CVE-2025-6704、CVE-2025-7624和 CVE-2025-7382影响Sophos Firewall v21.5 GA(21.5.0)及之前版本。而CVE-2024-13974及CVE-2024-13973影响Sophos Firewall v21.0 GA(21.0.0)及之前版本。

虽然Sophos稍早前已释出hotfix暂时修补这5项漏洞,不过业者仍建议用户应安装7月21日发布的完整更新。