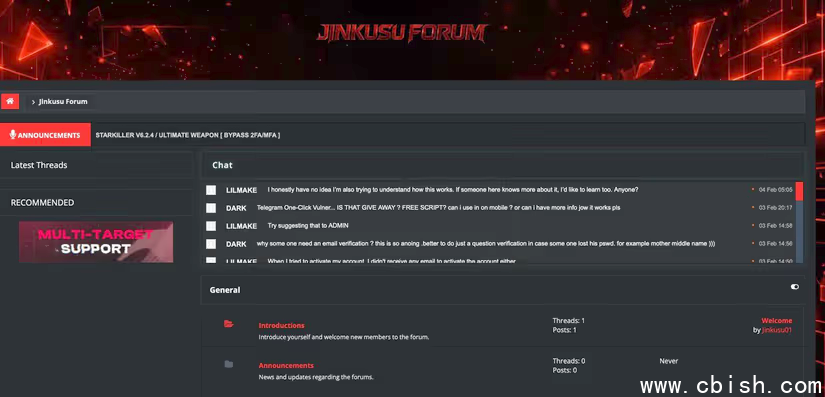

电子邮件防护厂商Abnormal AI于2月19日发布威胁分析指出,一套名为Starkiller的钓鱼框架正在地下市场流通。该工具由自称Jinkusu的威胁团伙推广与运维,并以SaaS服务形式提供控制台与技术支持,使攻击者无需自行搭建仿冒网站或代理基础设施,即可快速部署高仿真的钓鱼攻击。研究人员同时提醒,该钓鱼框架名称与安全顾问公司BC Security推出的合法红队测试工具Starkiller相同,但两者用途与性质截然不同。

根据Abnormal AI说明,Starkiller的核心设计采用中间人攻击(Adversary-in-the-Middle,AiTM)架构的反向代理技术。攻击者将自己的基础设施部署在受害者与合法网站之间,充当中间人转送双方流量。在实现上,该框架会在Docker容器中启动无头模式Chrome浏览器,加载目标品牌官方网站,再通过反向代理方式,实时将真实网站画面转送给受害者。

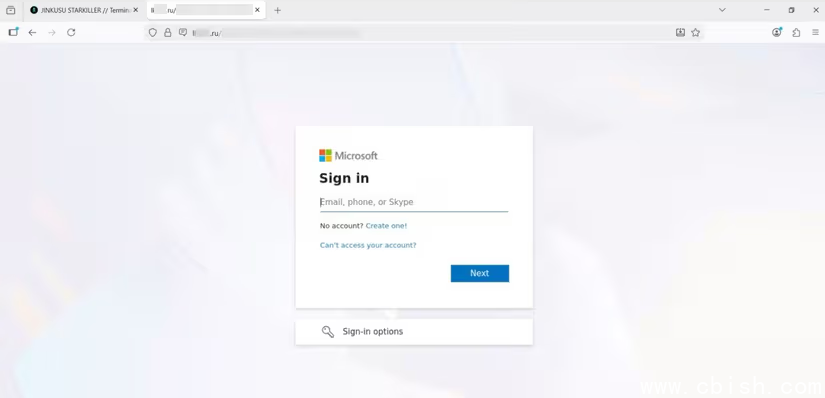

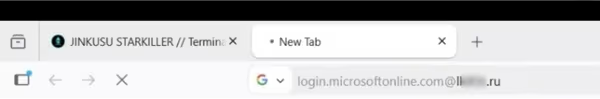

由于页面内容直接来自合法网站,而非传统静态仿冒页面,因此能随网站改版同步更新。Abnormal AI指出,在此情境下,受害者看到的登录页面与官方网站几乎无法辨别,地址栏可能显示看似合法品牌的域名与登录字样,让用户难以从外观察觉异常。实际上,所有登录流量都经过攻击者的代理基础设施。

在此架构下,受害者输入的账号密码、一次性验证码,以及登录后产生的会话Cookie与访问令牌,都会先流经攻击者的服务器。这类AiTM手法之所以能绕过多因素认证(Multi-Factor Authentication,MFA),并非破解验证机制本身,而是拦截验证成功后所建立的会话信息。攻击者取得已验证的会话Cookie或令牌后,可在自己的环境中重放(replay)已获取的凭证,以受害者身份访问服务。只要会话尚未失效,攻击者便可能在有效期内获取账户访问权限,进而实现账户接管。

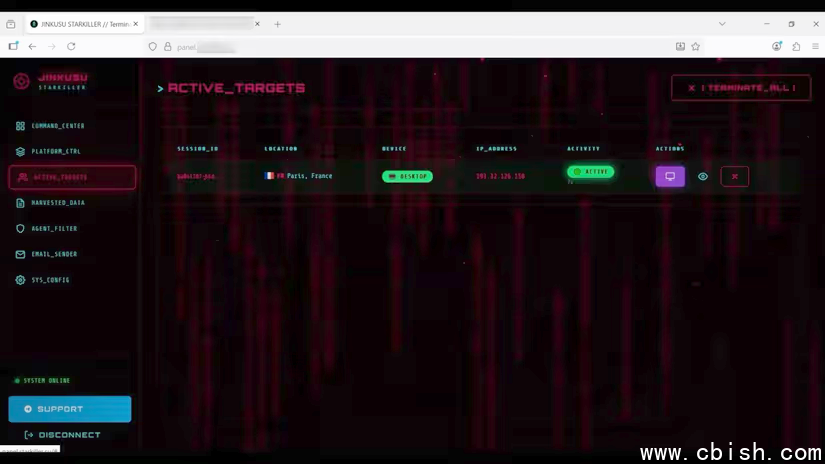

除了实时代理登录流程外,Abnormal AI指出,Starkiller亦提供完整的运营控制台,包括实时监控受害者操作行为、键盘记录、地理位置追踪,以及在取得凭证后通过Telegram发送通知。平台并整合活动分析仪表板与URL伪装功能,可假冒Microsoft、Google等品牌名称,搭配“login”“verify”等关键词或短网址服务,提高钓鱼链接的混淆效果。

在URL伪装技术上,该框架可通过子域名命名、路径结构设计,以及利用网址中的“@”符号等解析特性,将品牌名称置于链接前段,当用户快速浏览时,可能因此误以为链接属于合法域名。实际上,真正的恶意主机位置位于网址结构后段。这类设计使恶意链接在视觉上更接近官方网址,并降低在电子邮件或通讯平台中被直接识破的概率。

此外,Starkiller并非单一工具,而是逐渐形成获得社区支持的地下生态系统。Abnormal AI观察到,相关论坛中不仅提供操作教程与技术支持,也出现用户交流与更新信息的讨论区,显示该工具正在建立持续运维与更新机制。这种“工具+社区”模式,使攻击技术得以快速迭代与扩散。

Abnormal AI认为,面对以AiTM反向代理为核心钓鱼框架,单纯依赖域名封锁或静态页面特征分析已不足以全面防御。企业需持续强化电子邮件安全防护能力,同时提升对异常登录与会话使用行为的监控,以降低账户被滥用的风险。