去年活动频繁的勒索软件DragonForce,传出对多家英国零售企业发起攻击,随后在中国大陆也有企业疑似受害。在最近一次攻击行动中,黑客使用新型后门程序隐藏行踪,引发安全公司的关注。

安全公司InfoGuard在最近一次DragonForce攻击中发现异常现象:其中一个计划任务在没有任何命令行参数的情况下执行。由于在正常的Windows环境中,未指定脚本路径或参数的情况极为罕见,该公司最初推测攻击者可能使用了DLL劫持手法,但进一步调查后发现并非如此——攻击者利用了Python的自动导入功能,使恶意代码在系统启动时自动运行。

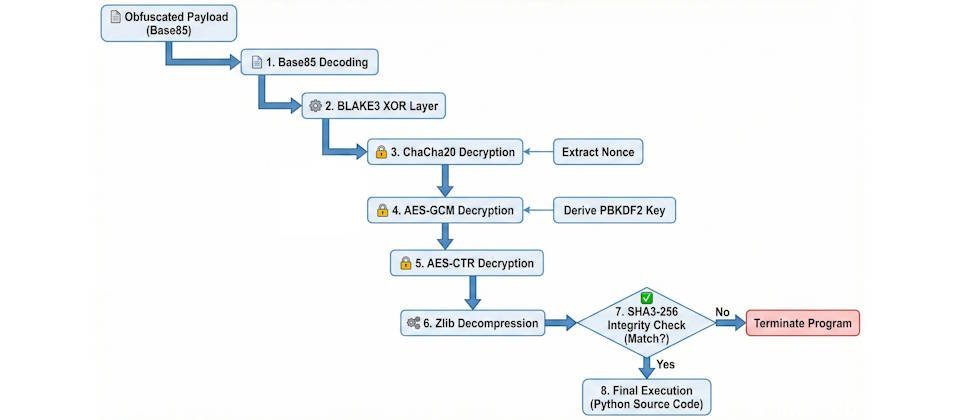

黑客使用的恶意程序是以Python为基础开发的后门程序ViperTunnel,被伪装成系统文件b5yogiiy3c.dll,实际上是以系统库形式封装的Python脚本。为避免被识别,攻击者采用了三种加密算法与压缩机制进行处理,该后门通过SOCKS5隧道建立通信。根据调查结果,攻击者身份为EvilCorp旗下的UNC2165。

InfoGuard还指出,攻击者还搭配使用另一款恶意程序ShadowCoil,这是一款基于Python开发的窃密工具,可针对基于Chromium的浏览器窃取用户凭证,后续也增加了对Firefox浏览器的攻击能力。

此次事件的调查结果表明,使用ViperTunnel的攻击者正在升级技术手段,而这两款恶意程序在混淆技术上存在明显差异,暗示其开发团队可能并非同一组。值得注意的是,ShadowCoil近期新增了对Linux调试器的检测机制,显示攻击者正向跨平台方向发展。此外,这些恶意程序的基础设施不使用8000等常见通信端口,并配合伪造的HTTP头信息干扰追踪,使攻击源头更难被识别。