上周,安全公司Socket与Aikido针对最新一波蠕虫GlassWorm的活动发出警告。Socket自1月底在Open VSX仓库发现72个存在问题的VS Code扩展插件,Aikido于3月上旬在GitHub发现151个疑似恶意存储库,并指出NPM包也是黑客攻击的目标。如今最新调查发现,这波蠕虫攻击的影响范围已蔓延至Python仓库。

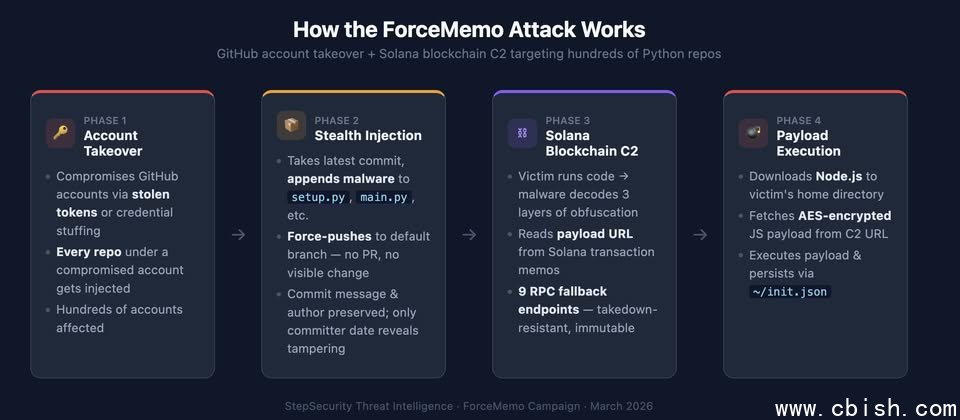

安全公司StepSecurity披露了一项名为ForceMemo的供应链攻击行动。黑客入侵开发者账号,在数百个GitHub上的Python项目中植入恶意代码,且攻击仍在持续扩大。此次攻击最早可追溯至2026年3月8日,攻击者获取开发者账号的访问权限,对代码库进行大规模篡改,将恶意代码植入多个项目。这些受害开发者有一个共同点:他们的开发环境已被GlassWorm感染,攻击者借此窃取了GitHub访问令牌(Token)。

值得注意的是,黑客并未采用常规的提交方式,而是利用Git的强制推送(Force-push)机制,将恶意代码附加到现有代码中并覆盖版本历史。这种手法能保留原始的提交信息、作者和时间戳,使更改几乎无法通过GitHub界面察觉,极大提升了隐蔽性。

本次攻击主要针对Python项目,包括Django应用、机器学习代码、Streamlit应用以及各类开源包。恶意代码通常被插入setup.py、main.py或app.py等关键文件中,一旦开发者运行或通过pip install安装,便会触发恶意行为。

此外,这些恶意代码经过混淆处理,采用Base64编码,执行后会连接C2服务器下载后续载荷。值得注意的是,攻击者利用Solana区块链交易备注作为C2通信通道,动态提供恶意程序的下载地址,显著增加了检测与阻断的难度。

总体来看,ForceMemo攻击的最大特点在于其供应链污染方式。由于攻击直接发生在开发者账号和源代码仓库中,一旦项目被信任并广泛使用,恶意代码就可能进一步扩散至更多下游系统和企业环境。