安全公司卡巴斯基于今年2月发布研究报告,揭露一种名为Keenadu的Android后门程序。研究发现,部分变种可能在设备固件构建阶段就被植入,甚至直接整合进Android系统组件,使设备在出厂时就已携带恶意程序。目前已观测到超过1.3万台设备受到影响,其中部分设备被用于广告欺诈与Android僵尸网络活动。

研究团队发现,Keenadu的传播方式十分多元,包括被篡改的OTA固件更新、预装于系统应用程序,以及通过第三方APK分发。研究人员曾在Google Play应用商店中发现相关样本,其中一款智能家居摄像头应用的下载量超过30万次。

遥测数据显示,截至2026年2月,受感染设备主要分布在俄罗斯、日本、德国、巴西与荷兰等地。部分案例涉及低价Android平板或未通过官方认证的设备,表明问题可能出在设备供应链或固件集成流程的安全管控环节。

对攻击者而言,由于Keenadu采用模块化架构与多阶段加载机制,受感染设备会根据远程控制服务器的指令下载不同的恶意模块,逐步形成可由攻击者操控的Android僵尸网络。研究团队指出,这些设备目前主要被用于广告点击欺诈,通过自动化流量操作为攻击者带来广告收益。

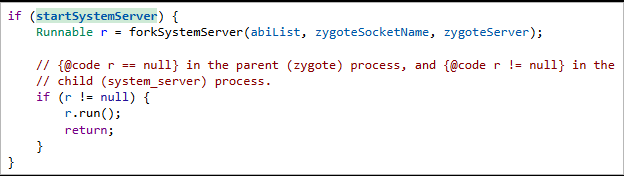

Keenadu通过Android核心的Zygote进程,获取系统层级的控制能力

根据卡巴斯基的分析,Keenadu的核心手法是篡改Android系统库libandroid_runtime.so,使恶意程序能在应用程序启动时自动加载。研究人员表示,Keenadu会将自身注入Android核心的Zygote进程。由于Android设备上的所有应用程序均由Zygote衍生启动,恶意程序可影响整体应用程序的执行环境,并在系统层级建立长期控制能力。

图片来源/卡巴斯基

通过这种机制,攻击者可将恶意模块注入不同应用程序,进而访问设备中的消息内容、媒体文件、账号凭证与位置信息。Keenadu同时具备下载并安装其他APK应用程序的能力,也能监控设备上的应用程序活动,例如浏览器搜索记录或应用安装事件。

与Triada等Android恶意程序家族存在技术关联

在分析Keenadu的代码与通信机制时,卡巴斯基发现其部分技术特征与Triada、BADBOX与Vo1d等Android恶意程序家族相似,表明这些恶意活动可能共用开发框架或后端控制基础设施。

过去研究曾揭露,Triada恶意程序家族曾通过设备供应链传播,因此能在设备出厂前就植入系统固件。研究人员也观察到,若设备语言或时区设置为中国,Keenadu可能会停止运行。这类条件判断通常被视为攻击者刻意避开特定地区的一种线索。

Google已下架相关恶意程序并通过Play Protect提供防护

Google向安全媒体BleepingComputer证实,相关恶意应用已从Google Play商店下架。Google发言人表示,Android设备上的Google Play Protect机制已能自动防护已知版本的Keenadu恶意程序。

Play Protect默认启用于具备Google Play服务的Android设备,一旦检测到具有Keenadu相关行为的应用程序,就会警告用户并禁用该应用,即使该应用并非从Google Play商店下载。官方也建议用户确认设备已通过Play Protect认证,以确保设备能持续获得相关安全防护。