安全厂商Cofense发现,攻击者正滥用Windows文件资源管理器(Windows File Explorer)一项较少人关注的远程文件访问功能,向用户传播恶意文件。

攻击者利用Windows文件资源管理器支持基于HTTP的WebDAV(Web分布式创作和版本控制)协议接收远程文件的特性,诱使受害者下载恶意程序。

WebDAV是基于HTTP/1.1的扩展协议,允许用户通过网络对Web服务器上的文件进行读取、写入、删除、移动和锁定等管理操作,如同将远程服务器变为标准的“网络驱动器”。如今,WebDAV已较少被用于文件传输或远程存储,微软已于2023年11月宣布淘汰该协议,但目前Windows文件资源管理器仍原生支持通过WebDAV访问远程文件服务器。由于普通用户很少知道可通过文件资源管理器直接连接远程服务器,WebDAV因此成为攻击突破口,使用户能够绕过浏览器的安全机制,直接从WebDAV服务器下载文件。

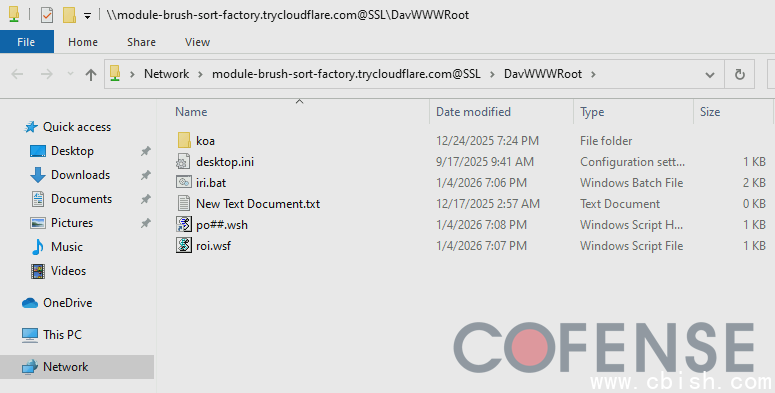

在文件资源管理器中,可通过至少三种方式调用WebDAV服务器连接,主要包括:在地址栏直接输入包含远程WebDAV服务器IP地址或域名的链接(如file://)、URL快捷方式文件,以及LNK文件。LNK文件与URL文件类似,可指向文件、文件夹或程序,但LNK文件还可包含可执行指令(如PowerShell或命令提示符),用于下载恶意文件。研究人员指出,上述三种方式均可打开WebDAV链接,并将远程文件夹伪装成本地网络邻居,降低用户警惕性,从而诱导其从远程WebDAV服务器下载看似安全的文件。

Cofense研究人员发现,自2024年2月以来,87%的此类攻击案例中,用户被诱导下载了多个远程访问木马(RAT)程序,其中最主要的是XWorm RAT、Async RAT和DcRAT。研究显示,欧洲企业是主要攻击目标;在诈骗信息形式上,50%为德语邮件,30%为英语邮件,其余还包括意大利语和西班牙语邮件,邮件内容冒充提供付款单据,诱骗企业行政人员下载恶意文件。

此外,有多起攻击利用此手法诱使用户从WebDAV服务器下载恶意文件,多数攻击者使用Cloudflare Tunnel服务的演示账号托管WebDAV服务器。Cloudflare Tunnel服务允许用户在不公开IP地址的情况下,将本地服务器暴露到互联网上。由于WebDAV服务器存在时间极短,且流量经由合法的Cloudflare基础设施转发,使用的是临时演示账号,使得攻击活动难以被安全人员提前发现或事后追踪分析。

尽管Windows文件资源管理器在用户尝试打开本地网络文件前会弹出警告提示,但此类提示极易被普通用户忽略。因此,安全厂商建议企业管理员提醒用户,通过文件资源管理器访问或下载任何文件时,都应仔细检查地址栏中的URL,如同使用浏览器上网一样,避免从陌生的本地磁盘或网络邻居文件夹中下载文件。