一月底,Okta与Google先后针对黑客组织ShinyHunters的语音钓鱼(Vishing)攻击发出警告,指出这些黑客冒充企业IT人员拨打电话,诱骗员工交出自己的单点登录(SSO)凭证,借此访问各类应用系统并窃取内部数据。威胁情报公司Silent Push指出,已有超过100家企业组织成为目标。由于该组织在过去一年频繁作案,常声称窃取知名企业的内部数据,其动向备受关注。如今,安全媒体警告称,ShinyHunters疑似将攻击目标转向微软的身份验证服务Entra。

上周,安全新闻网站Bleeping Computer获得知情人士的消息,称有人针对科技、制造和金融行业,发起结合设备代码钓鱼与语音钓鱼的攻击,过程中滥用OAuth 2.0的设备授权流程,入侵受害组织的Entra账户。该网站强调,此次攻击与以往依赖恶意OAuth应用的活动不同,黑客利用合法的OAuth客户端ID和设备授权流程,诱导受害者主动完成身份验证,无需依赖钓鱼网站或拦截多因素认证(MFA)码,即可接管账户。知情人士透露,幕后黑手正是ShinyHunters,该组织也声称对此负责,但Bleeping Computer表示无法确认其真实性。微软对相关传闻未予置评。

在这波攻击中,攻击者利用微软标准登录页面和正规的设备验证流程,通过语音钓鱼入侵企业员工的Entra账户,从而访问受害者可用的资源和单点登录应用。Bleeping Computer指出,微软身份验证平台提供“设备授权许可”(Device Authorization Grant)机制,初衷是方便用户连接物联网设备、打印机、流媒体设备和智能电视。Entra会在这些设备上显示一个验证码,要求用户在电脑或手机浏览器中输入该码,完成流程后,设备即可自动绑定用户账户。而黑客正是利用这一机制实施攻击。

攻击者事先使用开源工具生成设备码(device_code)和用户验证码(user_code),并向目标用户提供特定的OAuth应用,诱使其访问微软的设备验证页面(microsoft.com/devicelogin)并输入验证码。一旦受害者按提示输入账户密码并完成多因素验证,攻击者即可获取其单点登录应用和微软应用的访问权限。为实现长期控制,攻击者可随时通过设备码生成新的OAuth令牌,无需再次进行多因素验证,即可持续访问受害者的应用系统。

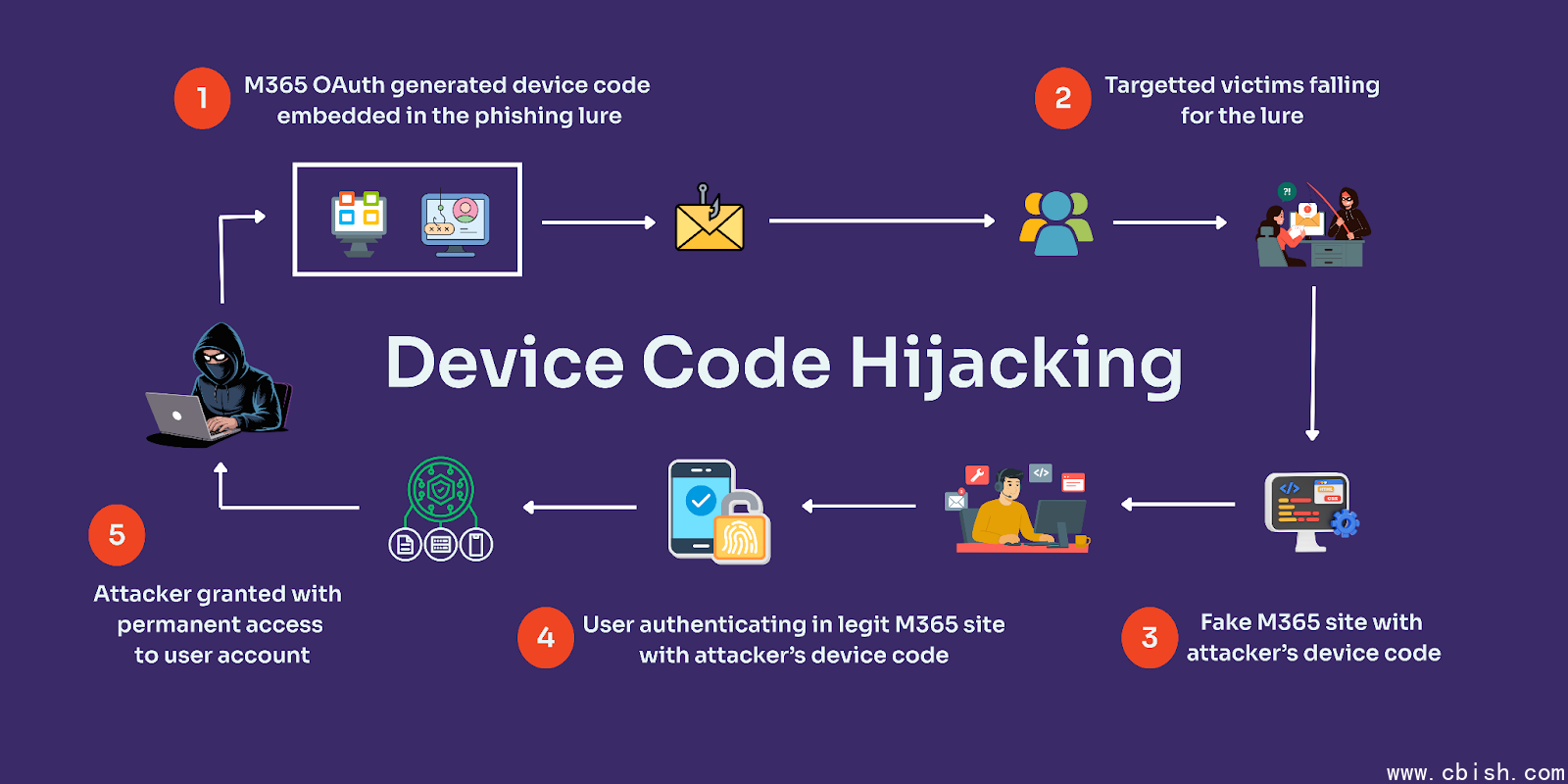

值得注意的是,这种滥用设备授权流程的攻击也已蔓延至Microsoft 365用户。安全意识培训厂商Knowbe4披露,自去年12月起,出现新型攻击活动:黑客以付款确认通知、薪资奖金文件、语音留言通知等为诱饵,引导用户访问合法的M365网站,输入攻击者提供的设备验证码完成身份验证。一旦得手,攻击者便能长期控制受害者的M365账户。

此前,俄罗斯黑客已多次利用M365的OAuth设备码授权流程实施攻击。去年12月,黑客组织UNK_AcademicFlare针对美国和欧洲的政府机构、智库及高等教育机构,使用俄乌冲突相关诱饵建立联系,诱骗受害者为恶意OAuth程序授权;另一起发生于去年2月的攻击由Storm-2372发起,目标为欧洲、北美、非洲和中东地区的政府机关、非政府组织(NGO)及企业,欺骗用户注册生产力应用,并在登录过程中截取访问令牌,从而获取其M365账户权限。