思科的网络设备及安全设备被企业广泛采用,一旦出现安全漏洞,极易引起关注。过去一年,该公司公布了多项重大漏洞,其中多项危险程度达到CVSS评分满分10分的弱点成为焦点,且大多已被黑客积极利用。如今,又出现一个风险达到满分的零日漏洞,并已被实际利用。

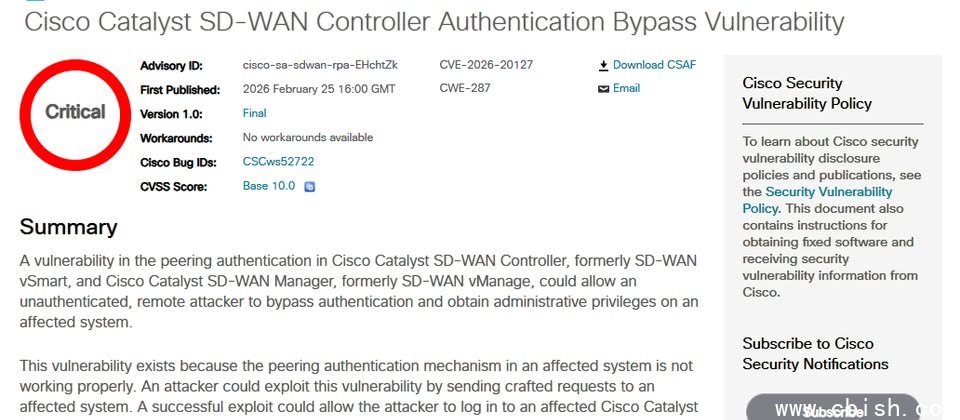

2月25日,思科披露安全漏洞CVE-2026-20127,该漏洞存在于Catalyst SD-WAN Controller与Catalyst SD-WAN Manager(原名SD-WAN vSmart、SD-WAN vManage)中。未经身份验证的攻击者可绕过身份验证并获取管理员权限,CVSS风险评分为10分,危害极高。目前,黑客组织UAT-8616已将其用于实际攻击,相关活动可追溯至2023年。

去年思科曾披露多个危险等级最高的安全漏洞,但此次情况不同。美国网络安全和基础设施安全局(CISA)同日发布紧急指令ED 26-03,要求所有联邦机构清点思科SD-WAN系统,排查是否出现利用CVE-2026-20127与CVE-2022-20775的入侵迹象。这种不寻常的举措表明,该漏洞带来的安全风险已超过其他满分漏洞。CISA已将上述两个漏洞列入“已知被利用漏洞”清单(KEV),并要求联邦机构在2月27日前完成修补。

针对CVE-2026-20127的成因,思科指出,问题源于对等身份验证机制未能正常运行。攻击者可发送特制请求触发漏洞,一旦成功利用,即可访问内部高权限用户账户(非root),进而通过网络配置管理协议NETCONF操控整个SD-WAN架构的网络设置。无论是本地部署的SD-WAN环境,还是思科托管的云端版本均受影响。思科强调,目前无其他替代缓解措施,呼吁用户尽快安装更新补丁。该公司还提供了入侵指标(IoC),供IT人员用于检测SD-WAN环境是否已被渗透。

该漏洞由澳大利亚网络安全中心(ACSC)通报,其也发布了威胁狩猎指南。指南中提到,这一零日漏洞于去年底被发现,至少有一个黑客组织自2023年起就开始利用。攻击者在成功利用CVE-2026-20127后,篡改系统镜像以降级软件版本,并结合另一个已知漏洞CVE-2022-20775实现本地权限提升,最终获取root权限。

思科威胁情报团队Talos追踪了CVE-2026-20127的利用活动,发现手法高度复杂的黑客组织UAT-8616正在积极利用该漏洞,意图在可获取巨额利益的企业环境中建立持久访问通道,攻击目标涵盖关键基础设施(CI)。根据其调查,漏洞利用活动至少可追溯至三年前。