最近几个月,黑客持续针对Palo Alto Networks防火墙或SSL VPN服务GlobalProtect进行大规模扫描活动,一旦系统存在漏洞,极易成为攻击者利用的目标,引发广泛关注。

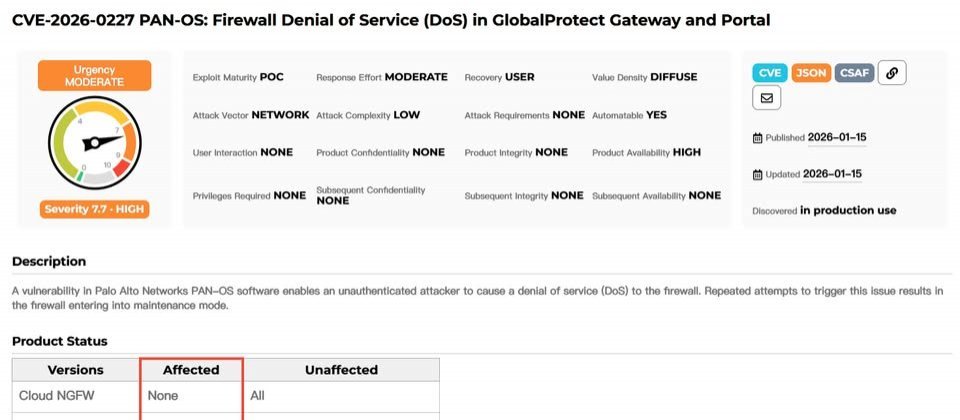

本周,安全公司Palo Alto Networks修复了一个高危拒绝服务(DoS)漏洞,引发多家安全媒体关注。1月15日,Palo Alto Networks发布安全公告,指出其防火墙操作系统PAN-OS中存在高危漏洞CVE-2026-0227,未经身份验证的攻击者可导致防火墙服务中断,若反复触发该漏洞,甚至可能使防火墙进入维护模式。该漏洞CVSS评分高达7.7分,影响PAN-OS及SASE平台Prisma Access用户。该公司已为10.2至12.1版本的PAN-OS,以及10.2与11.2版本的Prisma Access发布补丁。由于暂无其他有效缓解措施,公司强烈建议用户尽快安装更新。

上述漏洞仅在启用了GlobalProtect功能,即开放网关或门户的情况下才会构成风险。Palo Alto Networks强调,目前尚未发现该漏洞被实际利用的案例。

针对Palo Alto Networks防火墙与GlobalProtect的大规模扫描活动,上一季度已多次出现。去年9月至10月,SANS网络风暴中心与威胁情报公司GreyNoise发现,针对PAN-OS重大漏洞CVE-2024-3400的扫描活动显著增加;GreyNoise在11月与12月也监测到大量针对GlobalProtect门户的自动化登录尝试行为。