今年9月,Adobe修复电子商务管理平台Adobe Commerce及Magento的重大级别漏洞CVE-2025-54236(CVSS风险评分为9.1),将此漏洞命名为SessionReaper的安全企业Sansec提出警告,近期已出现漏洞利用的情况,但目前仍有超过六成的电子商务管理平台尚未修复,成为黑客潜在的目标。

10月22日,Sansec发出警告,他们首次监测到有人积极利用该漏洞的行为。由于全球仅有38%的Adobe Commerce及Magento平台修复了SessionReaper漏洞,且攻击面管理企业Assetnote已公布相关细节,Sansec预计接下来很快会出现大规模漏洞利用活动。对此,他们呼吁IT人员应尽快应用补丁程序;若无法立即修复,应通过应用程序防火墙(WAF)进行防护。此外,Sansec也建议IT人员扫描电子商务管理平台是否已被入侵。

针对漏洞被利用的情况,Sansec当天共拦截至少250起尝试利用SessionReaper的攻击行为,这些攻击来自5个IP地址。一旦攻击者成功利用该漏洞,便会部署用PHP编写的Web Shell,或用于探测PHP系统信息的恶意载荷。

对于SessionReaper带来的安全风险,Sansec认为其危险程度与近年来Adobe Commerce及Magento出现的重大漏洞相当,例如:去年披露的CosmicSting(CVE-2024-34102)、2022年公布的TrojanOrder(CVE-2022-24086与CVE-2022-24087),以及2015年的Shoplift。这些漏洞通常在公开披露后数小时内即被用于实际攻击。

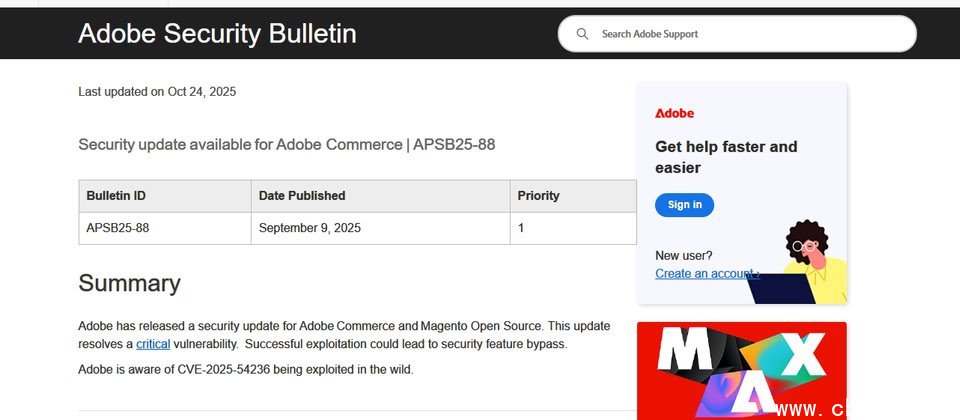

Adobe于9月9日披露SessionReaper漏洞,并指出这是安全功能绕过漏洞。上周他们更新公告内容,表示已掌握该漏洞被利用的情况,并呼吁企业组织应将其作为最高优先级进行修复。Assetnote在分析补丁程序后指出,未经身份验证的攻击者可能利用该漏洞发起远程代码执行(RCE)攻击。