VMware发布安全更新,修复遭中国黑客利用的权限提升漏洞

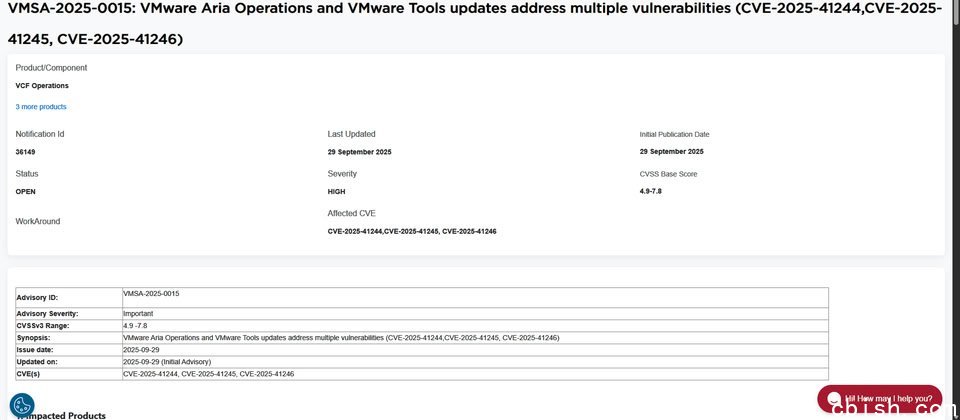

9月29日,VMware针对旗下的Aria Operations与VMware Tools发布更新,修复了三个安全漏洞CVE-2025-41244、CVE-2025-41245、CVE-2025-41246。其中,通报CVE-2025-41244的安全企业指出,中国黑客组织UNC5174已将其用于实际攻击,最早可追溯到去年10月中旬。

CVE-2025-41244是一个本地权限提升漏洞。攻击者若能在未获得管理员权限的情况下入侵虚拟机(VM),便可利用该漏洞将自身权限提升至root级别,CVSS风险评分为7.8。但利用该漏洞需满足特定条件:目标虚拟机必须已部署VMware Tools,并由Aria Operations进行管理,同时Aria Operations需启用服务发现管理套件(Service Discovery Management Pack,SDMP)功能。该公司表示,此漏洞不仅影响Aria Operations和VMware Tools,还波及VMware Cloud Foundation、VMware Telco Cloud Platform以及VMware Telco Cloud Infrastructure。

该漏洞由安全咨询公司Nviso发现并通报。该公司在今年5月下旬调查UNC5174相关事件时,察觉异常行为指标,经深入分析后确认为零日漏洞,并于5月底向Broadcom报告。Nviso在博客中说明,已确认UNC5174确实利用该漏洞实现本地权限提升,但尚无法判断攻击者是无意触发,还是已将其纳入常规攻击工具库。

关于存在漏洞环境的识别,Nviso指出可根据系统运行模式进行判断,主要包括基于凭证的服务运行模式和无凭证模式,漏洞分别存在于Aria Operations及VMware Tools的特定组件中。

要利用该漏洞,不具备特权的本地攻击者可将恶意二进制文件放置于任意符合正则表达式路径的位置,诱使VMware的探测功能自动执行该文件,从而触发漏洞并实现权限提升。以UNC5174为例,其通常会将文件置于/tmp/httpd路径下尝试触发漏洞。