网页应用程序服务器Apache Tomcat受到许多企业与云端平台採用,尤其适合小型应用及微服务架构,原因在于该此系统开源且占用资源少,广泛支援Java网页应用的特性。由于受到广泛採用,也有攻击者盯上这类服务器的现象。

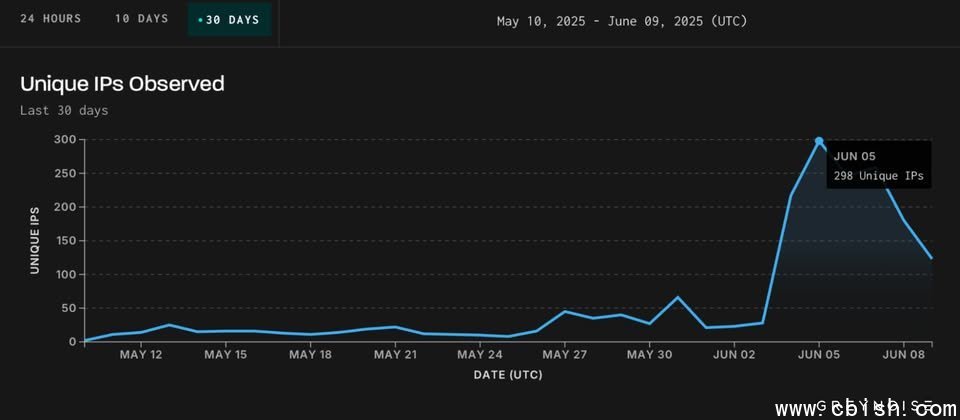

最近威胁情报业者GreyNoise揭露专门针对这种应用程序服务器的大规模尝试入侵活动,他们在6月5日发现约有400个IP位址被用于暴力破解或尝试登入Tomcat的管理介面。这些IP位址主要来自主机代管业者DigitalOcean的基础设施,其中有298个IP位址用于尝试登入,250个IP位址用于暴力破解攻击。从GreyNoise公布的IP位址数量来看,显然有部分的IP位址同时用两种类型的活动。

值得留意的是,虽然攻击者并未锁定Tomcat的弱点下手,但这波活动突显他们对这种应用程序服务器的高度兴趣。由于这类活动往往是后续攻击行动的前兆,攻击者很可能会搭配其他资安弱点(例如今年3月公布的CVE-2025-24813)来进行,因此IT人员应儘速採取相关防御措施因应,例如:限缩存取Tomcat管理介面的来源、採用多因素验证,以及监控是否有异常的登入事件记录等。