Fortinet的安全研究团队近日发现两款隐藏恶意行为的Python套件,分别为Zebo-0.1.0与Cometlogger-0.1。这两个套件表面看起来只是普通的开源程序码,实则内含多种恶意功能,突显了开源软件供应链攻击日益增加的资安威胁。

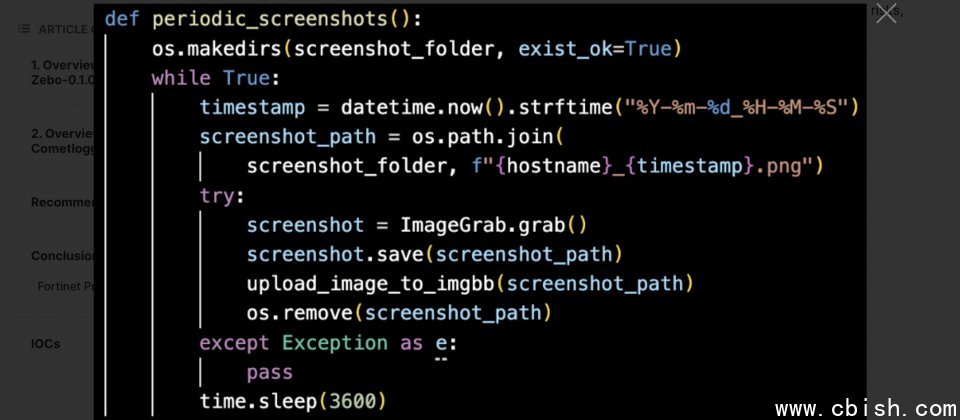

研究人员指出,Zebo-0.1.0的恶意功能包括键盘记录、萤幕撷取、资料外洩与持久性机制设置。该恶意套件利用了如pynput与ImageGrab等合法Python函式库,结合混淆技术来隐藏其真正意图。Zebo程序会在用户的电脑上记录所有键盘输入并定期截取萤幕画面,这些资料随后被上传至远端服务器。值得注意的是,Zebo藉由设置系统启动时自动执行机制来实现持久性,确保恶意行为能够持续执行。

另一款恶意套件Cometlogger-0.1则更加複杂且危险,其功能涵盖动态文件修改、Webhook注入、资讯窃取与反虚拟机器检测等。Cometlogger会诱导使用者输入Webhook URL,并将其嵌入到多个程序文件中,以进一步将敏感资讯如密码、Cookie与浏览历史传送至攻击者控制的服务器。Cometlogger还会侦测虚拟机器环境,一旦发现执行环境为虚拟化系统,Cometlogger程序会自动终止,以迴避安全分析。

Zebo与Cometlogger会冲击开发者使用者与企业资安,受感染的系统可能面临敏感资讯洩漏、凭证窃取以及更广泛的安全漏洞问题。Fortinet研究人员强调,所有能够安装PyPI套件的平台,都可能受到这些恶意套件影响,因此企业需要加强对第三方套件的审查与管理,提高对开源套件的警觉性,避免执行未经验证的程序码。