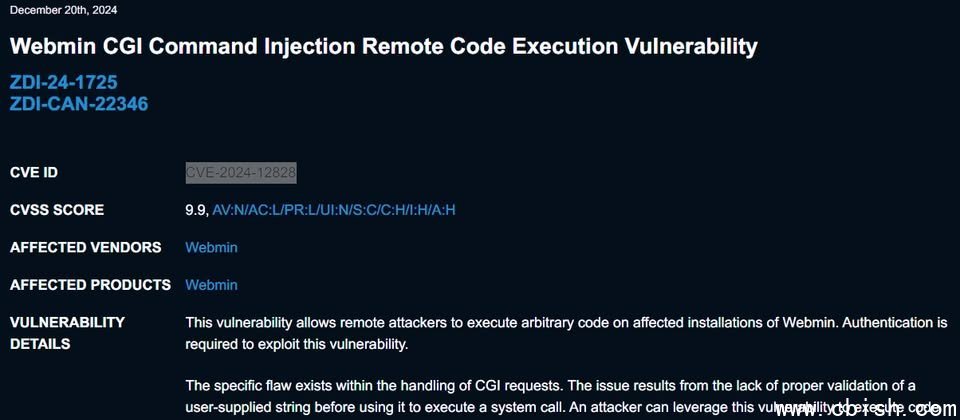

漏洞悬赏专案Zero Day Initiative(ZDI)指出,服务器网页管理主控台Webmin的CGI元件存在命令注入漏洞CVE-2024-12828,一旦攻击者成功利用,就有机会远端于Webmin执行任意程序码,CVSS风险评分为9.9(满分10分),这项漏洞研究人员今年3月向开发团队通报,Webmin隔月发布2.111版修补,并指出2.105以下的版本都有可能曝险。

研究人员提及,这项弱点发生的原因,在于Webmin处理CGI请求的过程,从而导致使用者提供的字串被用于执行系统呼叫之前,并未经过适当的验证,使得攻击者有机会以root权限执行任意程序码。

但攻击者利用这项漏洞存在必要条件,那就是必须在通过身分验证的状态下才能触发漏洞。

另一方面,Webmin也在资安公告说明这项漏洞带来的影响。开发团队指出,攻击者有机会利用不具特殊权限的Webmin使用者,利用Shell自动完成指令叙述的功能触发漏洞,从而以root执行命令。

他们也提及使用网站管理主控台Virtualmin的用户,也同样受到这项漏洞影响,因此,Webmin与Virtualmin的用户应儘速执行更新程序。