去年出现在VS Code扩展市场和Open VSX扩展仓库中的蠕虫程序GlassWorm,至今已发起四波攻击活动。如今,一家安全公司指出,黑客在最新一波攻击中调整了攻击策略,使市场上的上架审核机制难以察觉异常。

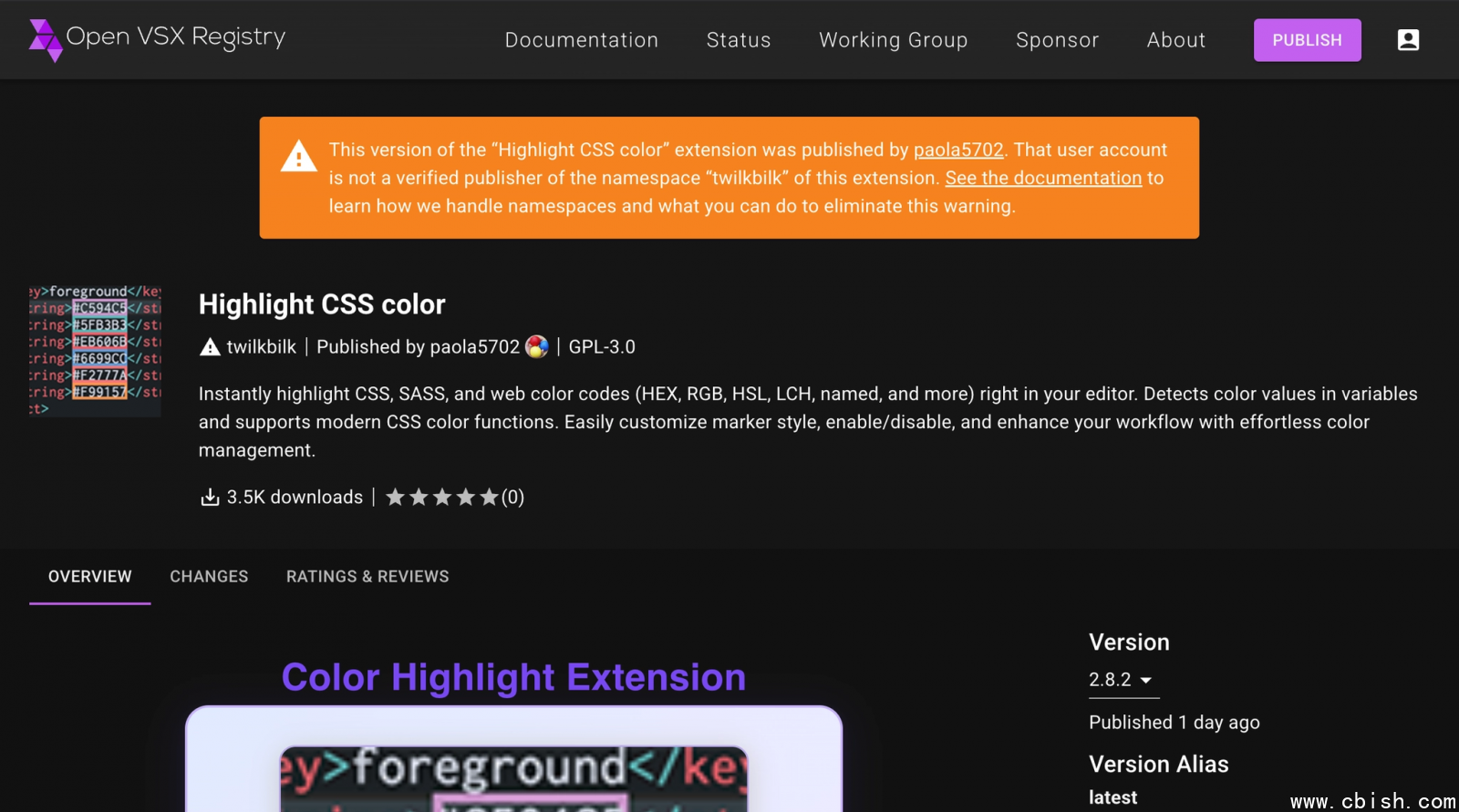

安全公司Socket发出警告,他们在Open VSX中检测到新一轮的GlassWorm活动。自1月31日起,共发现72个存在问题的VS Code扩展。与以往黑客直接在扩展中嵌入有效载荷或恶意程序加载器不同,此次攻击者利用看似无害的扩展通过市场审核,建立用户信任后,再通过后续更新推送包含GlassWorm的扩展。这种手法降低了恶意组件的可见性,使得市场对新扩展的首次审核流程难以准确评估其潜在危害。对此,Socket呼吁企业组织亟需审查扩展的更新历史记录,而不仅限于检查最新版本的代码,并封锁与GlassWorm相关的基础设施和指标。

Socket表示,过去GlassWorm通常直接在恶意扩展中嵌入加载器,而现在攻击者转而滥用extensionPack和extensionDependencies机制。攻击者先发布看似正常的扩展,待开发者建立信任后,再通过更新版本添加依赖项,诱导开发工具自动下载另一个包含GlassWorm加载器的扩展。

由于这些扩展在初次发布时并未包含恶意代码,即使通过审核或安全检测,后续更新仍可被用来植入恶意依赖项。这种“传递性依赖”(Transitive Dependency)传播方式,使一次性安全检查失效,扩大了攻击影响范围。

Socket指出,从攻击手法来看,GlassWorm延续了以往活动的技术,并提升了规避检测的能力。此次GlassWorm同样采用多阶段JavaScript执行、地理时区限制、滥用区块链平台Solana进行Dead Drop数据交换,以及内存执行等技术。不同的是,此次攻击者更积极地轮换基础设施和加载器逻辑。

以往GlassWorm活动已滥用Solana,使相关攻击难以阻断,但此次攻击者改用交易备忘录而非Solana钱包实现目的;原本使用AES算法封装恶意加载器,此次改用RC4、Base64和字符串数组进行更深层次的混淆。

另一家安全公司Aikido也对GlassWorm卷土重来发出警告。他们在3月3日至9日期间,发现GitHub上出现151个疑似存在问题的存储库,攻击目标不仅限于VS Code扩展,还包括NPM包。Aikido认为,本轮攻击规模明显更大,因为许多被入侵的GitHub存储库已被删除。