威胁情报团队Amazon Threat Intelligence披露了一起针对Fortinet防火墙设备的大规模攻击活动。黑客在2024年1月11日至2月18日期间入侵了超过600台FortiGate设备,过程中大量利用多个生成式AI服务,引发安全界关注。多家安全公司根据Amazon公布的调查结果指出,此次攻击可能与中国政府背景的组织有关。

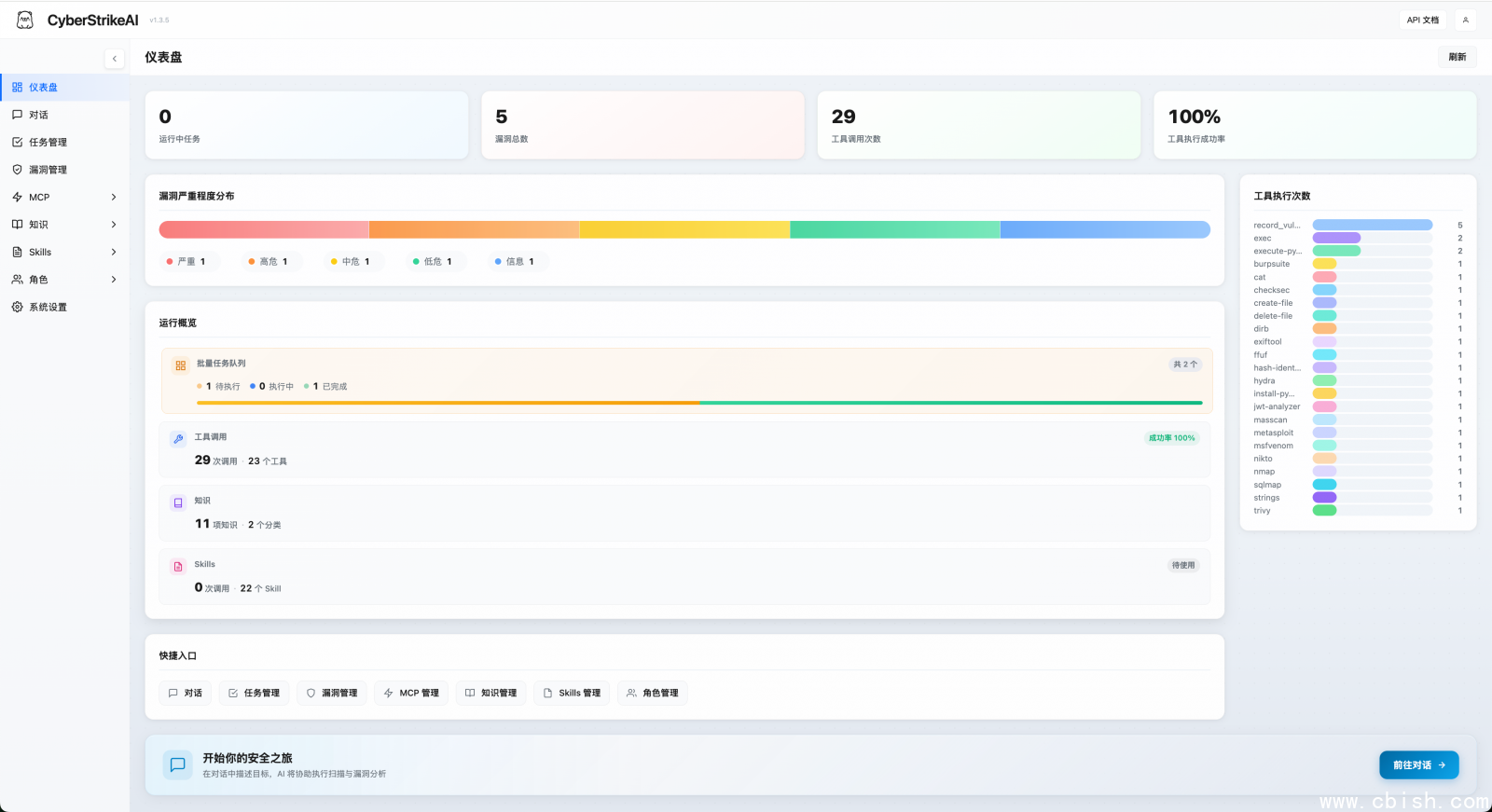

安全公司Team Cymru分析发现,黑客用于扫描活动的基础设施212.11.64[.]250,与一个名为CyberStrikeAI的安全测试平台存在关联。该平台由代号为Ed1s0nZ的团队开发。根据该团队在GitHub上的公开资料,其曾与中国政府资助的机构有过互动,部分机构与国家安全部(MSS)有明确关联。其中一家为安全公司知道创宇(Knownsec),Ed1s0nZ曾在2025年12月将CyberStrikeAI发布至该公司运营的Starlink项目。

另一项印证该团队与中国政府关联的证据是,他们在2024年1月初的GitHub文档中提及,曾在中国国家漏洞数据库(CNNVD)的2024年度漏洞奖励计划中获得二级贡献奖。CNNVD的运营单位受国家安全部监管,安全公司Recorded Future和BitSight均指出,CNNVD并非单纯的漏洞信息共享平台,而是中国政府收集可用于攻击的零日漏洞的重要渠道。值得注意的是,Team Cymru后续发现Ed1s0nZ已删除相关获奖记录,很可能意在规避与政府背景的关联。

值得关注的是,Ed1s0nZ在GitHub上运营的其他项目也显示出其对网络攻击技术的浓厚兴趣,而非普通开发团队。其中名为watermark-tool的项目是一个使用Go语言开发的数字水印工具,支持通过网络或命令行使用,能够利用隐写术将数据嵌入普通文件中;另外两个项目PrivHunterAI与InfiltrateX均为权限提升工具,其中PrivHunterAI结合被动代理服务器与主流AI模型(如Kimi、DeepSeek、GPT),用于自动探测目标系统中存在的可利用提权漏洞。

关于CyberStrikeAI的使用情况,Team Cymru在2024年1月20日至2月26日期间监测到其使用频率显著上升,共发现21个IP地址运行该平台,其中近半数位于中国境内,其次为新加坡和美国。研究人员指出,多数CyberStrikeAI主机均部署在使用简体中文的地区,表明中国黑客采用此类工具的趋势将日益普遍。