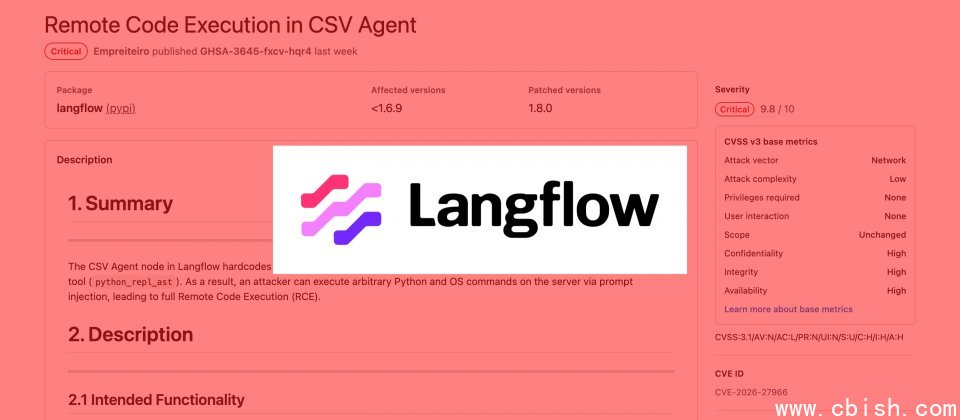

开源低代码AI工作流构建平台Langflow被披露存在重大安全漏洞CVE-2026-27966。该平台的CSV代理节点因默认配置缺陷,在Langflow服务可被外部访问的情况下,攻击者可通过提示词注入诱导模型触发该工具,从而在服务器端执行任意Python代码和操作系统命令。

该漏洞被评为最高危等级,目前已知受影响版本为1.6.9及之前版本,官方已在1.8.0版本中修复,建议用户立即升级。

CVE-2026-27966漏洞的根本原因在于系统设计时将危险参数硬编码为启用状态。在Langflow平台中,用户可将大型语言模型与CSV文件连接,构建具备数据分析能力的代理。然而在代码实现中,开发团队将允许执行高风险代码的参数强制设为开启,原本意图是让AI代理灵活处理和计算表格数据,却意外自动启用了LangChain框架底层的Python REPL工具。

由于系统未提供任何用户界面开关或环境变量供管理员关闭此功能,导致该节点在默认状态下即处于高风险暴露状态。

攻击者无需任何系统权限或内部账户,仅需构造包含恶意指令的对话提示词,即可诱使底层大语言模型触发执行动作。当语言模型将恶意字符串视为合法指令并输入交互式解释器后,这些代码将直接在Langflow服务器端运行。攻击者可借此写入文件、读取敏感数据,甚至完全控制服务器底层操作系统环境。

研究人员提出具体修复建议,防护核心在于必须将默认允许执行危险代码的参数关闭,或彻底移除该参数以避免系统自动加载高风险解释器工具。若平台确实需要保留此功能,则必须在用户界面中提供明确的管控机制,且默认值必须为关闭状态。Langflow开发团队在确认漏洞细节后,已采纳相关建议,并在最新1.8.0版本中完成修复。