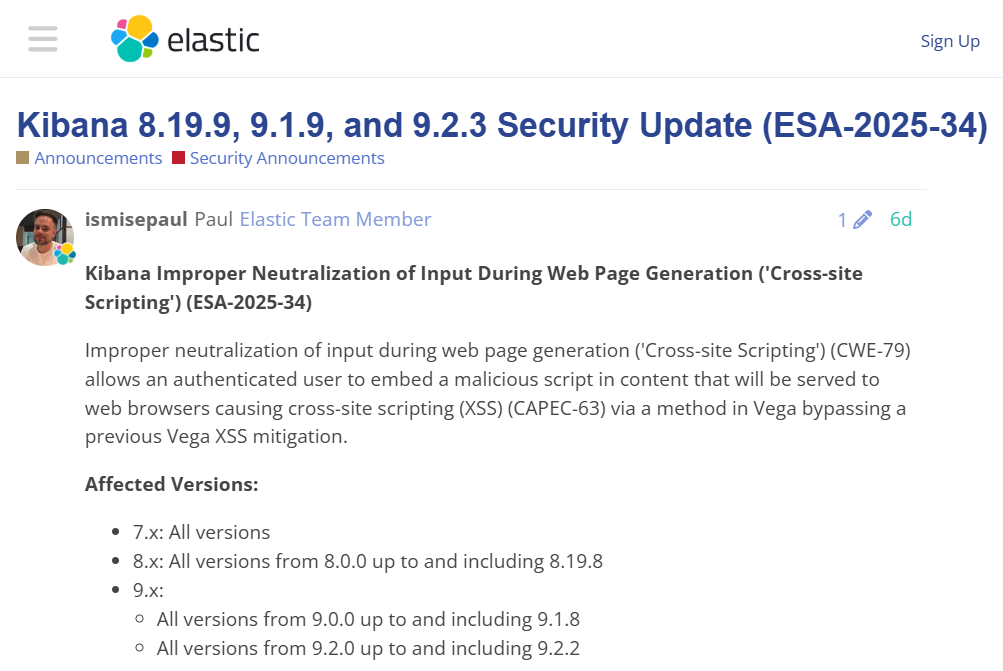

Elastic于12月19日发布安全公告,指出Kibana存在一项高风险安全漏洞,可能允许已通过身份验证的攻击者在其他用户浏览的网页内容中植入并执行恶意脚本。该漏洞编号为CVE-2025-68385,属于高风险等级(CVSS评分为7.2)。

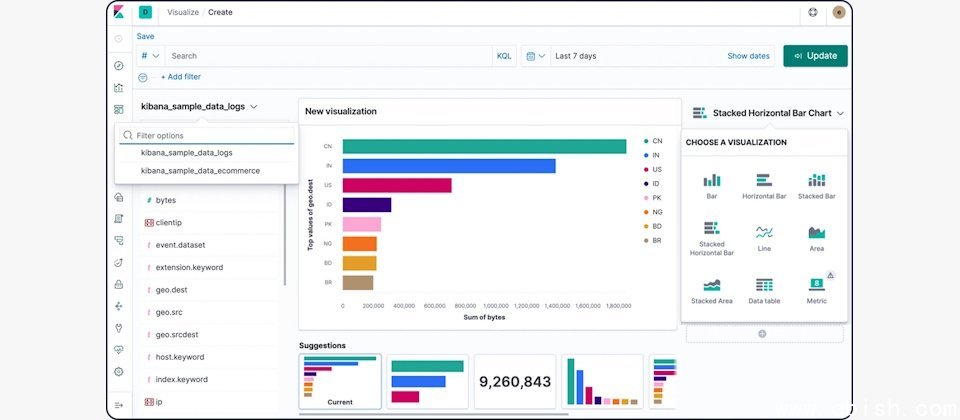

Kibana是Elastic旗下的重要产品,也是Elastic Stack(ELK)中的核心可视化与分析工具,广泛用于日志管理、安全监控、应用性能管理(APM)及实时数据分析。许多企业依赖Kibana来可视化Elasticsearch中的海量数据,并通过仪表盘实时掌握系统与业务状态。

Elastic表示,问题出在Kibana用于显示图表的Vega可视化组件。系统在生成网页内容时,未对用户输入的内容进行严格校验,导致攻击者可将恶意脚本嵌入图表中。当其他用户打开这些图表时,浏览器将执行恶意脚本,可能导致账户信息或重要数据被窃取。

CVE-2025-68385被归类为CWE-79的跨站脚本攻击(Cross-site Scripting,XSS)手法。虽然攻击者必须通过身份验证,但影响范围不仅限于单个账户,恶意内容可扩散至同一Kibana实例中的多名用户,对数据机密性与完整性构成威胁。

受影响的Kibana版本范围广泛,包括7.x分支的所有版本;8.x系列中,8.0.0至8.19.8版本均存在漏洞;9.x分支则影响9.0.0至9.1.8,以及9.2.0至9.2.2等版本。

Elastic已发布修复版本,要求用户立即升级至Kibana 8.19.9、9.1.9或9.2.3。上述版本已修正Vega可视化组件中的输入处理问题,完善了XSS防护机制。

Elastic提醒,安全团队应尽快完成Kibana环境的补丁更新,并检查系统中是否存在已认证用户创建的可疑可视化内容。在完成升级前,建议通过网络隔离、限制访问对象等方式降低潜在风险。