Google威胁情报团队(GTIG)揭露黑客组织UNC6692的多阶段攻击活动,该组织通过持续性的社交工程与模块化的恶意软件套件,试图渗透企业网络环境,以获取敏感信息。黑客主要伪装成IT或客服人员,诱骗用户接受来自企业外部的Teams群组邀请,最终利用名为Snow的恶意工具包窃取企业机密数据。UNC6692的攻击手段反映出社交工程策略的演变,他们利用用户对主流软件厂商的信任,成功诱导其上当。

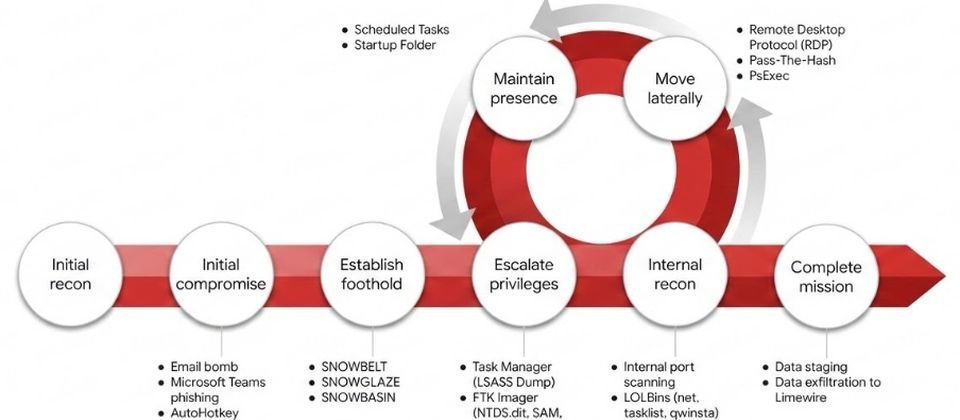

此次攻击行动约始于2025年12月底,UNC6692首先大规模发送垃圾邮件,随后冒充IT或客服人员,通过Teams向目标用户发送钓鱼消息,声称可协助解决邮件爆满问题。黑客提供链接,谎称只需在本地计算机上安装补丁程序,即可阻止邮箱被大量邮件攻击。

一旦用户点击链接,浏览器将打开一个由黑客控制的HTML页面,从其托管的AWS S3存储桶下载名为AutoHotKey的二进制文件及配套脚本,并自动执行脚本进行系统侦察,随后安装名为SnowBelt的恶意Chrome扩展程序,并通过启动文件夹和任务计划使其在受感染设备上持久化运行。

UNC6692利用该扩展程序在受感染主机上下载其他恶意组件,包括隧道工具SnowGlaze、Bindshell程序SnowBasin、AutoHotkey脚本以及其他运行所需环境组件。黑客使用Python脚本扫描局域网内的135、445、3389端口,通过SnowGlaze建立通信隧道,识别本地管理员账户,并建立远程桌面连接(RDP)将数据外传至控制服务器。

此外,黑客还利用本地管理员权限,从Windows任务管理器中提取LSASS进程的内存数据,并通过LimeWire工具外传。随后,UNC6692采用“Pass-the-Hash”技术横向移动至域控制器(DC),窃取AD数据库文件NTDS.dit、Windows安全账户管理器(SAM)数据库,以及SECURITY和SYSTEM注册表项,并通过LimeWire发送至外部服务器。