为了获取企业组织的初期入侵渠道,黑客假冒IT支持人员或IT服务台,诱骗员工提供访问权限的情况已有多起案例发生。近期,有人通过协作平台接触企业员工,并试图在其电脑上建立长期访问通道。

安全公司BlueVoyant披露了一起结合社交工程与远程协助工具的攻击行动,代号为Storm-1811、STAC5777或Blitz Brigantine的黑客组织,自2025年8月起主要针对金融与医疗行业开展活动。他们通常先对目标员工进行邮件轰炸,在短时间内发送大量垃圾邮件,使收件箱充斥通知信息。随后,黑客会通过微软Teams主动联系,冒充IT支持人员,声称检测到异常邮件活动,并表示可协助解决问题,进一步诱骗员工启用Windows内置的快速协助功能,企图控制受害电脑并植入恶意程序。值得注意的是,截至今年2月底,相关活动仍在持续。

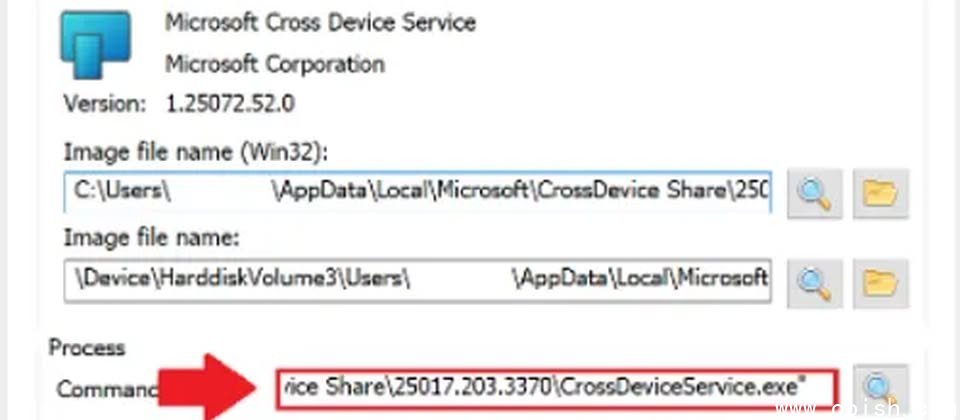

一旦受害者授予远程访问权限,攻击者便可直接操作电脑并下载恶意安装程序。这些恶意程序通常以MSI安装包形式打包,部分文件甚至带有数字签名,并伪装成与微软Teams或Windows服务相关的组件,以降低安全防护机制和用户的警惕性。

该安装文件会将恶意文件写入用户目录下的特定文件夹,并利用DLL侧载技术执行恶意代码。在部分活动中,黑客部署看似合法的应用程序组件,再将关键的程序库文件hostfxr.dll替换为恶意版本,使系统在加载程序时一并执行后门程序。

此次攻击活动的核心恶意程序为A0Backdoor,具备多种躲避检测的能力,包括反沙箱分析机制、执行时间条件判断与运行时解密等技术,使安全研究人员难以直接观察其行为。此外,其C2通信还会利用DNS邮件交换(MX)记录建立隐蔽通道,以接收指令或外传数据。

回顾Storm-1811的攻击活动,2024年曾有相关报道。安全公司赛门铁克指出,这些黑客曾在2023年12月至2024年2月期间,利用Windows错误报告服务的漏洞CVE-2024-26169,试图在受害组织内植入勒索软件Black Basta。