安全研究团队Sysdig指出,InternLM开发的LMDeploy大型语言模型推理工具,在服务器端请求伪造(SSRF)漏洞公开后,不到13小时即出现利用尝试。该漏洞编号为CVE-2026-33626,影响LMDeploy 0.12.3之前版本,官方已在0.12.3版本中修复。CVE-2026-33626漏洞的风险在于,攻击者可通过模型请求中的image_url字段,诱导LMDeploy服务器访问云平台元数据服务、内部网络或其他本不应对外暴露的资源。

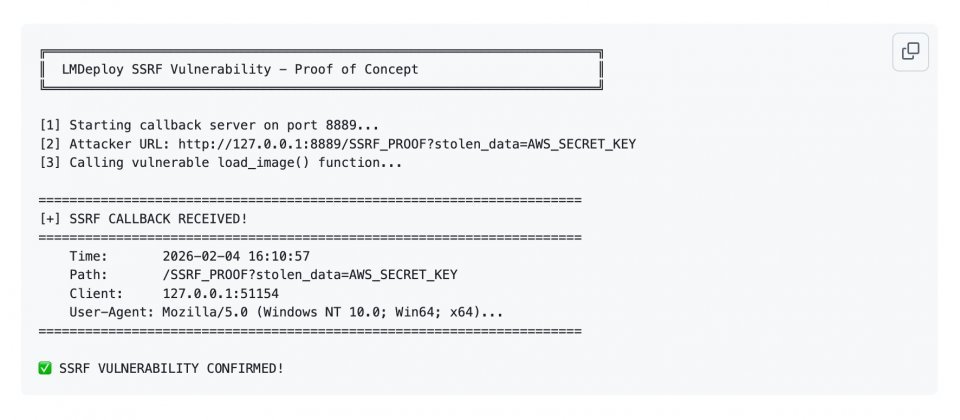

LMDeploy是用于压缩、部署和提供大型语言模型推理服务的工具,支持文本模型与视觉语言模型。CVE-2026-33626漏洞的成因在于视觉语言模块处理图片URL的流程中,load_image()函数在加载远程图片时,未对目标地址进行校验,未能阻止内部IP、私有网段或本地回环地址的访问。若对外提供推理服务的系统允许用户传入图片URL,后端服务器可能被用作攻击者探测内部资源的跳板。

Sysdig以GitHub主要安全公告发布时间为基准,该公告于北京时间4月21日23时04分发布,团队于4月22日11时35分在蜜罐中观测到首次利用行为,间隔时间为12小时31分钟。研究人员指出,当时GitHub及主流漏洞利用库中尚未公开任何概念验证代码,攻击者可能仅依据安全公告中披露的受影响文件、参数及检测缺口,自行构造可执行的攻击链。

根据蜜罐捕获的攻击行为推断,攻击者并非仅验证漏洞是否存在,而是将图片加载功能作为HTTP代理,用于探测云平台凭证和内部网络服务。

由于SSRF可使服务器从受感染环境内部发起请求,其影响程度取决于推理节点的部署方式。若节点部署在云平台GPU实例上并绑定高权限角色,元数据服务可能泄露临时凭证;若同一主机或集群内存在Redis、MySQL或管理界面,攻击者也可通过响应内容确认服务存在。

使用LMDeploy的团队应优先升级至0.12.3或更高版本。若短期内无法更新,应在反向代理或API网关层面过滤不可信的image_url参数,或暂时禁用视觉模型端点。对于已公开暴露且使用0.12.2或更早版本的部署,研究人员建议检查是否存在指向169.254.169.254、127.0.0.1及私有网段的异常请求,必要时轮换IAM凭证,并通过启用IMDSv2、限制VPC出口流量及部署运行时检测机制降低后续风险。