开源组件生态近期接连出现供应链攻击事件。软件供应链安全公司Socket披露了4个恶意NuGet包,针对ASP.NET开发者,窃取账户与权限信息,企图操控应用程序授权机制,在系统中建立长期后门。另一方面,安全公司Tenable也发现一个恶意NPM包,利用开源指挥控制框架Mythic执行系统侦察与数据窃取。

恶意NuGet包通过依赖包植入后门,操控ASP.NET授权机制

Socket指出,攻击者于2024年8月12日至21日期间,通过账户hamzazaheer上传了4个恶意NuGet包,分别为NCryptYo、DOMOAuth2_、IRAOAuth2.0与SimpleWriter_。这些包使用相同的构建环境,很可能出自同一威胁行为者。在研究人员通报后,相关包已被下架,但在移除前累计下载量仍超过4,500次。

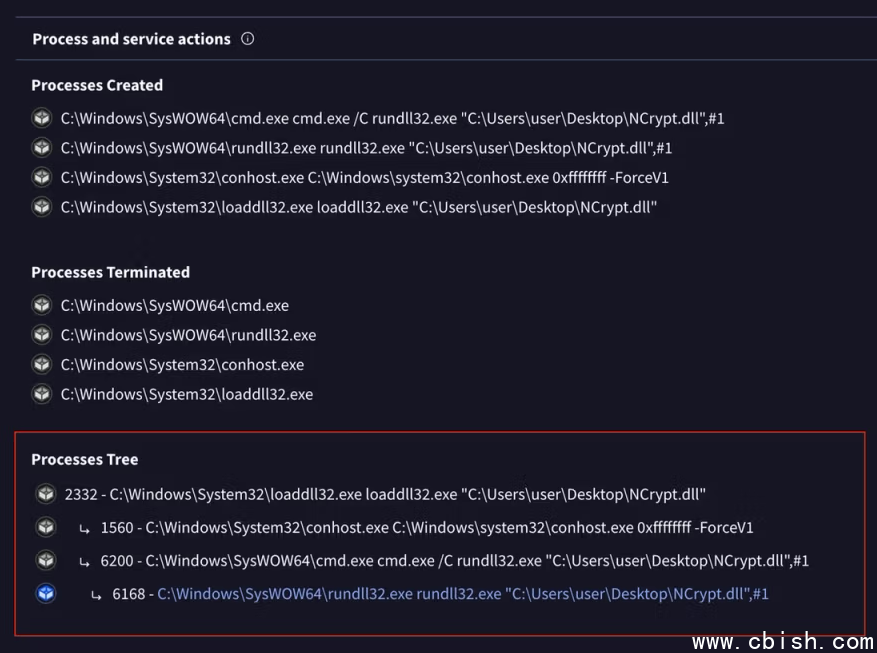

在攻击链中,NCryptYo扮演第一阶段恶意程序(dropper)的角色。当包被加载时,程序会通过静态构造函数安装JIT编译器挂钩,解密内嵌的恶意代码,并在本地主机7152端口建立代理服务,将系统流量转发至攻击者控制的命令与控制(C2)服务器。研究人员还发现,NCryptYo刻意模仿合法包NCrypto的名称,并通过多层伪装提高欺骗效果。例如DLL文件名使用NCrypt.dll,并采用与Microsoft加密API相同的NCrypt命名空间,使开发者在查看代码时更难察觉异常。

代理服务启动后,DOMOAuth2_与IRAOAuth2.0开始收集ASP.NET Identity身份验证与授权相关数据,包括用户账户、角色分配与权限映射信息,并通过本地代理将数据发送至攻击者控制的C2服务器。C2服务器随后返回修改后的授权规则,使攻击者能够建立长期后门,例如新增管理员账户、修改访问控制列表,或关闭部分安全检查机制。

另一个恶意包SimpleWriter_则具备无条件文件写入与隐藏进程执行能力,并伪装成PDF转换工具。Socket安全研究人员Kush Pandya指出,这类攻击的关键在于操控应用程序授权机制。一旦包含恶意依赖包的ASP.NET应用程序被部署到生产环境,攻击者控制的C2服务器仍会持续运行,不仅能收集权限数据,也能远程修改授权规则,甚至为自己创建管理员权限。

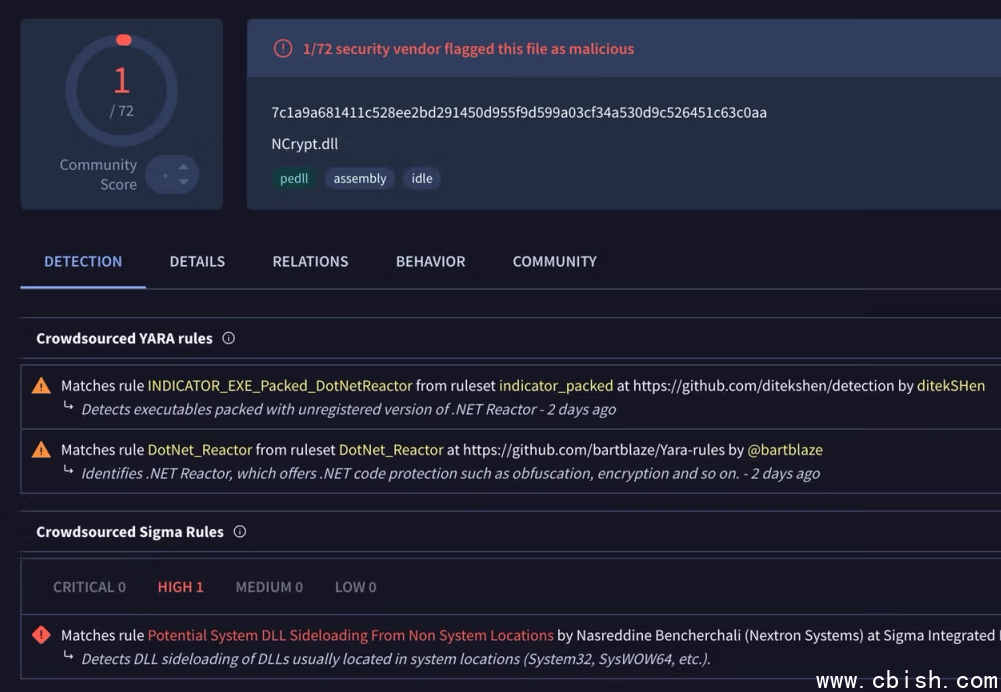

Socket同时指出,该恶意程序具有高度混淆特性。在VirusTotal的72家安全厂商检测中,仅有一家识别出恶意行为,表明这类供应链攻击在早期阶段往往难以被安全工具发现。

恶意NPM包利用开源C2框架Mythic执行系统侦察与数据窃取

除了NuGet事件,Tenable近期也披露了另一个开源组件供应链攻击案例。研究人员发现名为ambar-src的恶意NPM包,在被移除前下载量已超过5万次。该包于2026年2月13日被上传至Node.js包管理平台NPM,并利用NPM的preinstall脚本机制,在包安装过程中执行恶意代码。

该包会根据不同的操作系统下载对应的恶意程序。在Windows环境中,会下载名为msinit.exe的文件并加载加密shellcode;在Linux系统中,下载bash脚本并获取ELF反向Shell程序;在macOS系统中,通过osascript植入Apfell代理程序。其中,osascript是macOS内置的命令行工具,可用于执行AppleScript或JavaScript脚本,常用于自动化系统操作。Apfell是开源指挥控制框架Mythic的一部分,可用于系统侦察、屏幕截图、浏览器数据窃取及系统密码收集等活动。

研究指出,ambar-src的主要目的是入侵开发者计算机并建立远程控制能力,同时收集系统与浏览器数据,进一步窃取账户凭证与敏感信息。收集到的数据会被发送至Yandex Cloud域名,以此伪装成正常云流量,降低被企业网络防护机制拦截的概率。

Tenable推测,ambar-src可能是此前被披露的恶意NPM包eslint-verify-plugin的升级版本。DevSecOps与包安全厂商JFrog曾发现,eslint-verify-plugin也会植入Mythic代理程序Poseidon与Apfell,针对Linux与macOS开发环境,显示两者攻击链设计具有高度相似性。

研究人员警告,若系统曾安装ambar-src包,应视为整个系统已被入侵。即使移除包,也无法确保恶意程序已完全清除,因此建议企业进行全面系统检查并重建受影响环境。