谷歌威胁情报团队(Google Threat Intelligence Group,GTIG)今日(3月6日)发布《2025零日漏洞回顾》报告,显示2025年共追踪到90个被利用的零日漏洞(Zero-day vulnerability)。其中,企业产品漏洞比例创下历史新高,操作系统成为最常被利用的平台,浏览器漏洞则降至多年低点,同时商业监控供应商(Commercial Surveillance Vendors,CSV)利用零日漏洞的活动首次超过传统国家级网络间谍组织。

90个零日漏洞虽低于2023年100个的历史高点,但高于2024年的78个,表明近五年零日漏洞利用数量大致稳定在60至100个之间。

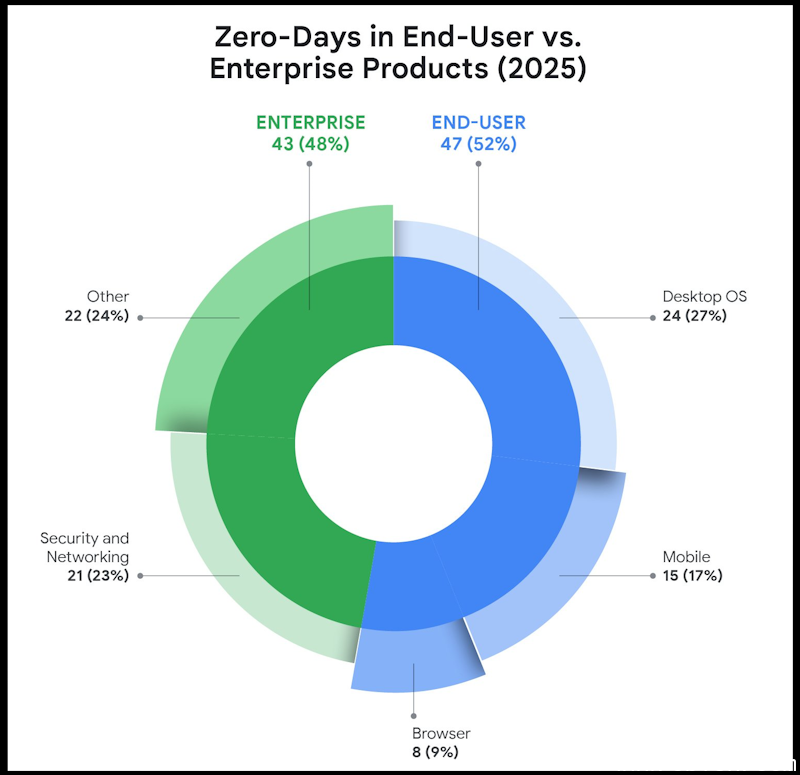

报告显示,2025年共有43个零日漏洞影响企业软件与设备,占全部漏洞的48%,创历史新高。这些漏洞多集中在网络与安全设备,例如VPN、防火墙与路由器等边界设备。由于这类设备通常位于企业网络入口,一旦被攻破,攻击者便能获得整个企业网络的初始访问权限。

上述漏洞多源于输入验证不足或授权机制缺陷等基础安全问题。由于多数边界设备缺乏终端检测与响应(Endpoint Detection and Response,EDR)机制,使得攻击活动更难被发现,也使这类设备成为攻击者的重要目标。

在终端设备上,操作系统成为2025年最常被利用的漏洞类型,占全部零日漏洞的44%(39个),高于2024年的31个与2023年的33个。谷歌指出,攻击者越来越倾向于直接利用系统层漏洞获取更高权限,从而控制整个设备或网络环境。

移动设备漏洞也出现回升。2025年共有15个移动平台零日漏洞,高于2024年的9个。研究人员指出,随着移动系统安全机制持续加强,攻击者往往需要串联多个漏洞以形成完整攻击链。

相比之下,浏览器零日漏洞比例已降至10%以下,远低于2021年约35%的高峰。GTIG认为,这是浏览器沙箱与内存安全机制持续强化的成果。

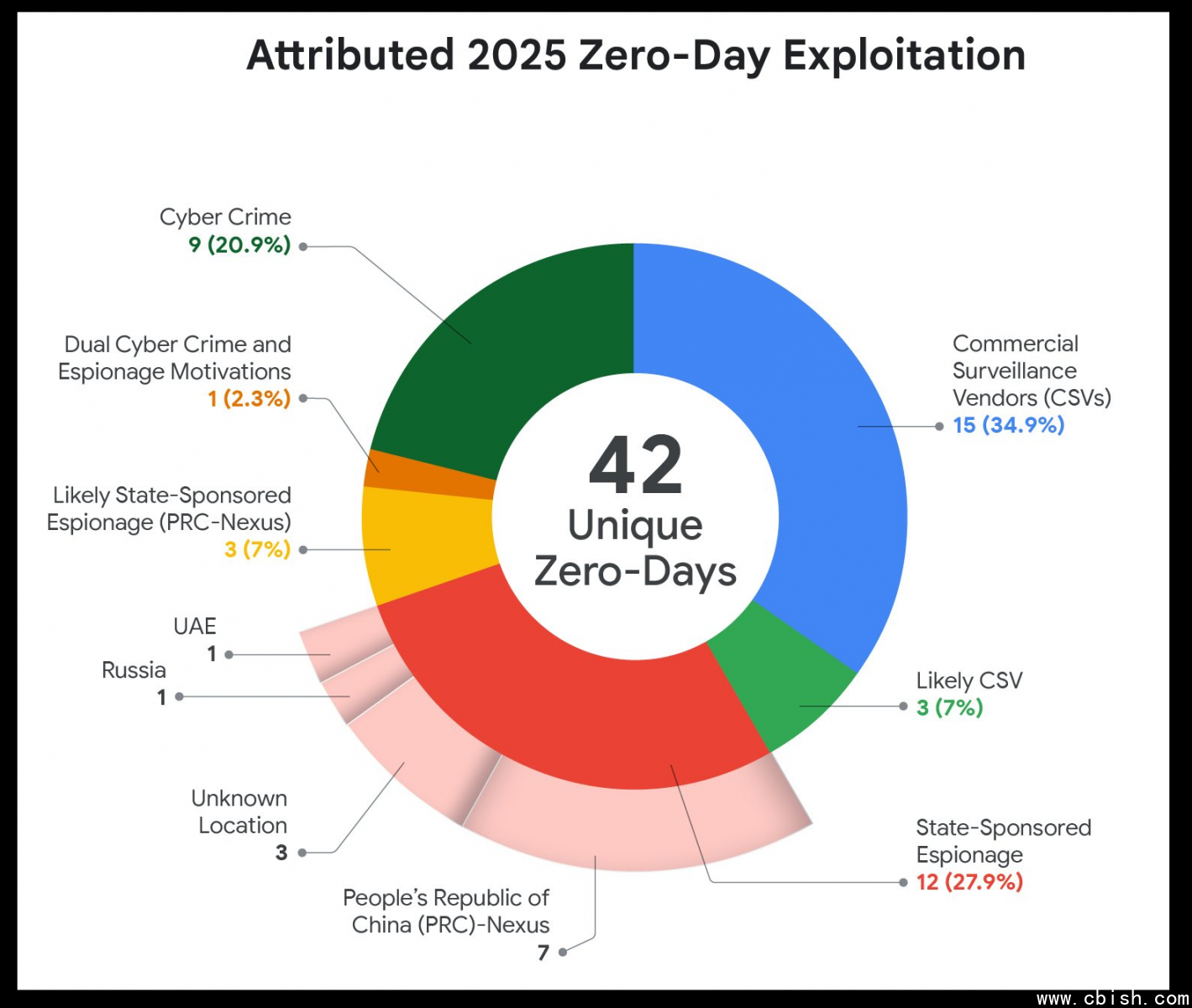

报告中另一个值得注意的变化是,谷歌首次观察到商业监控供应商(Commercial Surveillance Vendors,CSV)利用零日漏洞的数量超过传统国家级网络间谍组织。这意味着零日漏洞的利用能力正逐步商品化,并可能被更多客户与组织获取。

在国家级黑客方面,与中国相关的网络间谍组织仍是最活跃的零日漏洞使用者。GTIG在2025年至少将10起漏洞利用活动归因于相关组织,主要针对网络设备与边界基础设施,以维持对目标网络的长期访问权限。