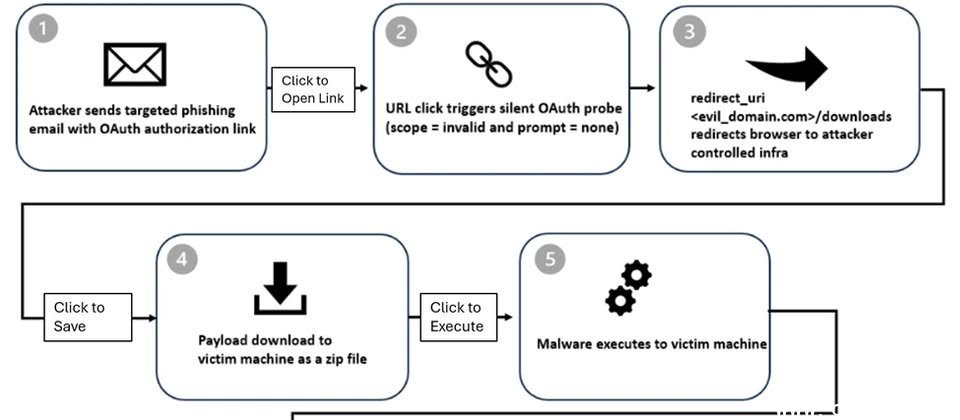

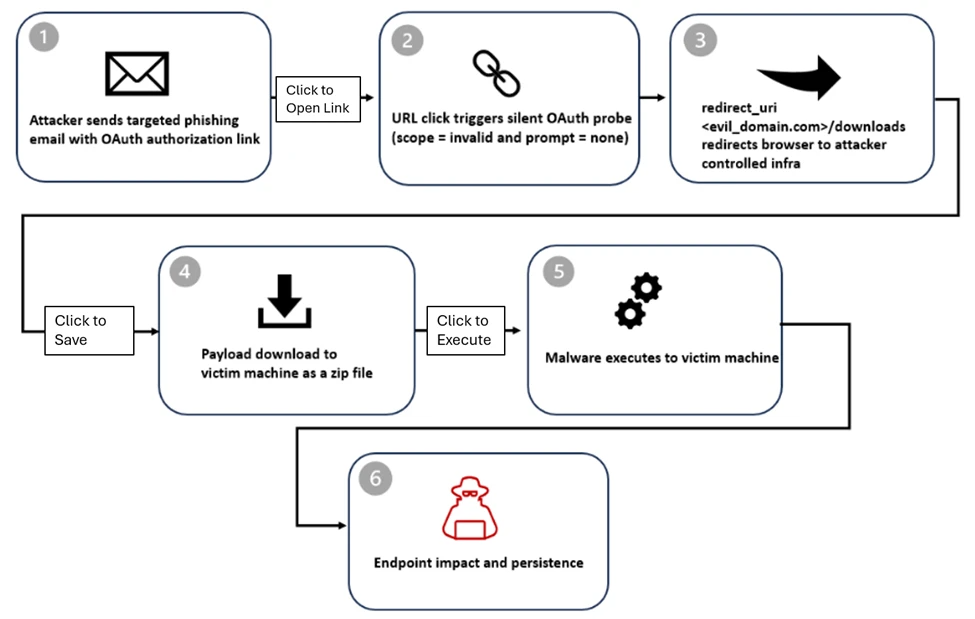

微软安全团队发出警告,一种新型网络攻击手段正在对政府机构与公共部门构成威胁。攻击者利用OAuth认证流程中正常的重定向机制,诱导受害者点击看似正规的登录链接,从而被引导至攻击者控制的基础设施,实施后续的网络钓鱼与恶意程序传播活动。

OAuth是一种广泛使用的授权协议,允许用户通过Microsoft Entra ID、Google Workspace等身份验证服务提供商登录第三方应用程序。在正常流程中,OAuth认证成功后会将用户重定向至可信的URL,以完成登录或权限授予。

然而,微软发现攻击者故意构造包含错误或非法参数的OAuth认证请求,这些错误会触发身份验证提供者的错误处理重定向逻辑。攻击者事先在自己控制的租户中注册恶意应用,并将重定向URL设置为恶意域名。一旦上述错误发生,系统便会将用户重定向至这些恶意网页。

值得注意的是,这种攻击手法难以防范,因为初始页面看起来是可信服务提供的登录页面。当用户点击链接后,浏览器会短暂显示合法域名,随后悄然跳转至攻击者精心设计的恶意网站。

此类攻击通常通过钓鱼邮件接触受害者,发送看似正常且具有吸引力的电子邮件,以文件共享、Teams会议回放、电子签名请求、社保或财务通知等为诱饵。恶意链接可能直接出现在邮件正文,也可能隐藏在PDF附件或日历邀请(.ics)文件中。

一旦收件人点击链接,便会启动OAuth身份验证流程,并短暂显示受信任的登录页面。但由于请求中包含攻击者精心设计的无效参数,身份验证服务会将用户重定向至攻击者注册的恶意网址。

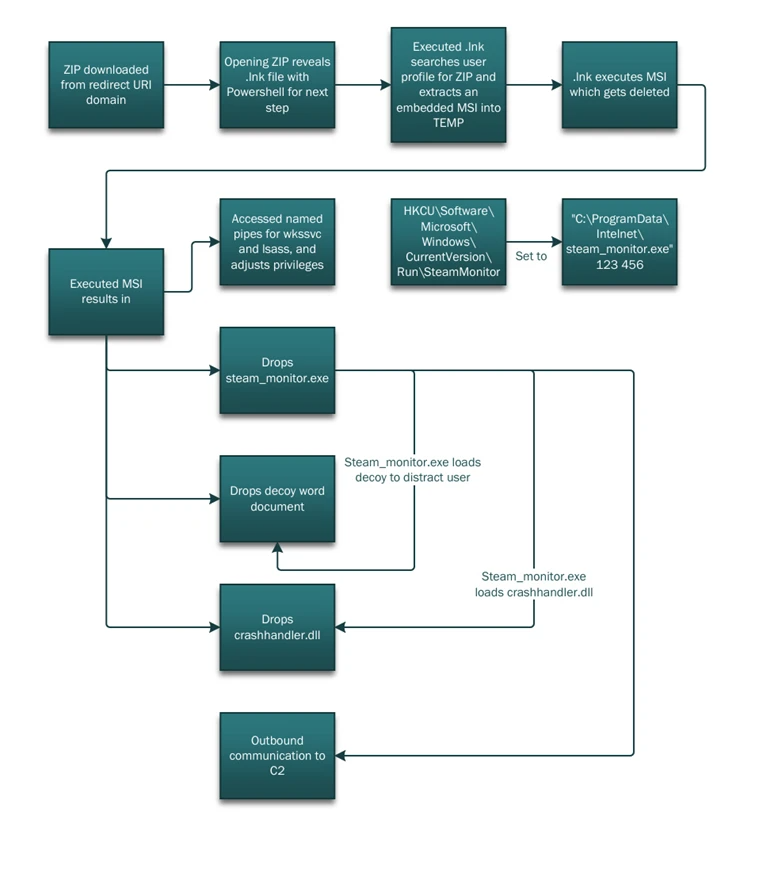

若攻击得逞,受害者通常会被导向EvilProxy或其他网络钓鱼框架,攻击者通过中间人攻击截获用户的凭证或会话Cookie。此外,部分用户在跳转后,电脑会自动下载ZIP文件,其中包含LNK文件和HTML走私工具。若用户按指示解压并执行指定文件,可能导致PowerShell执行、DLL侧载恶意程序,甚至键盘劫持或勒索软件感染。