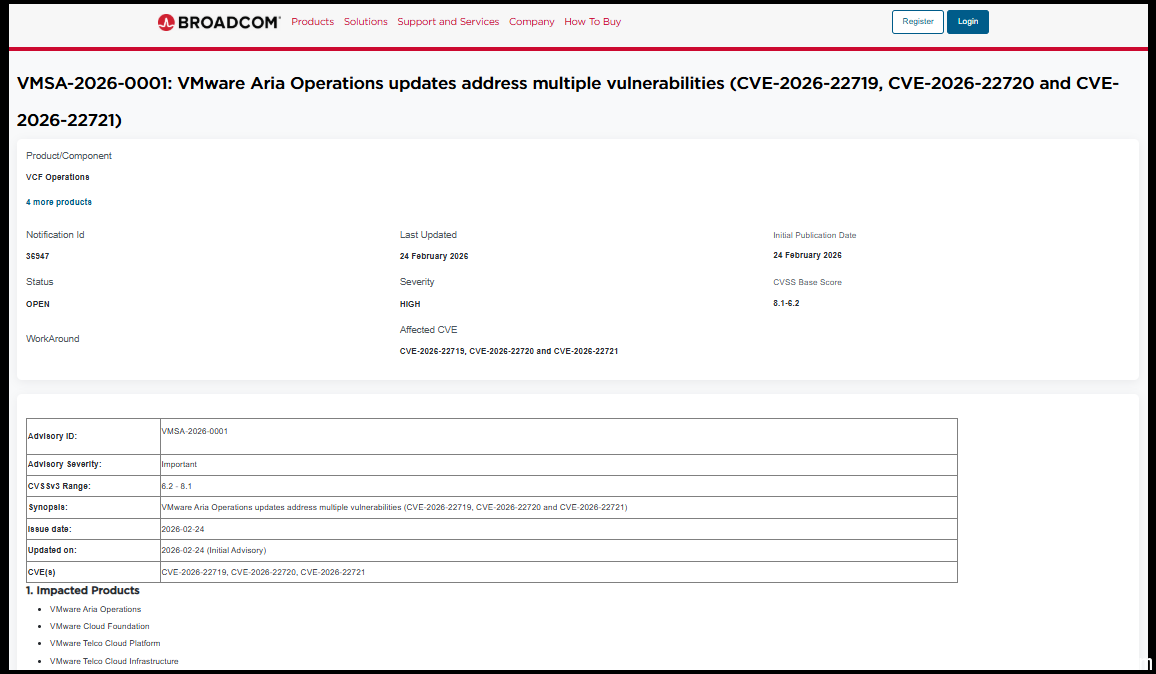

博通(Broadcom)于2月24日发布安全公告VMSA-2026-0001,披露VMware Aria Operations存在三项安全漏洞,其中CVE-2026-22719为命令注入漏洞,可能导致远程代码执行。官方已发布补丁版本与缓解措施,呼吁企业用户尽快升级。

此次公告涵盖多项企业核心产品,包括VMware Aria Operations、VMware Cloud Foundation、VMware Telco Cloud Platform与VMware Telco Cloud Infrastructure等。由于Aria Operations多部署于企业IT运营与云基础设施管理的核心层级,相关漏洞一旦被利用,影响范围可能波及整个管理平台。

根据博通公布的补丁对照表,早于8.18.6版的VMware Aria Operations 8.x版本均受影响,官方已发布8.18.6作为修复版本。对于VMware Cloud Foundation Operations 9.x版本,需升级至9.0.2.0版以完成修补。

其他集成产品包括VMware Cloud Foundation、VMware Telco Cloud Platform与VMware Telco Cloud Infrastructure,需依据公告中对应的知识库(KB)指引进行升级或应用缓解措施,具体操作需根据部署架构确定。

高风险命令注入漏洞可能导致远程代码执行

三项漏洞中风险最高的是CVE-2026-22719,CVSS风险评分为8.1分,属于高风险(High)等级。该漏洞属于命令注入(Command Injection)缺陷,出现在Aria Operations的支持协助产品迁移(support-assisted product migration)流程中。

博通说明,在特定攻击条件满足时,未经身份验证的攻击者可能注入恶意指令,从而在目标系统上执行任意代码。实际影响程度仍取决于部署架构与权限配置场景。

针对此漏洞,官方除提供补丁版本外,也公布了可暂时降低风险的缓解措施,相关操作已整理在知识库文章KB430349中。

存储型跨站脚本漏洞可能影响管理权限操作

第二项漏洞为存储型跨站脚本(Stored Cross-site Scripting)漏洞CVE-2026-22720,CVSS风险评分为8.0分,属于高风险(High)等级。

该漏洞存在于自定义评估标准(custom benchmark)功能中。具备合法账户权限的用户可在创建相关配置时植入恶意脚本。当其他管理员浏览或操作相关页面时,可能触发恶意脚本,导致管理界面被操控或执行未授权的管理操作。

权限提升漏洞可能使攻击者进一步获取管理权限

第三项为权限提升(Privilege Escalation)漏洞CVE-2026-22721,CVSS风险评分为6.2分,属于中等风险(Medium)等级。

博通指出,若攻击者已通过vCenter获得对Aria Operations的低权限访问,可能利用此漏洞进一步提升为管理员级别权限。该漏洞本身并非用于初始入侵的弱点,但在已有入侵情境下,可能成为扩大控制范围的辅助手段。

漏洞类型多样,企业部署与权限配置不当可能放大整体管理风险

从技术特性来看,三项漏洞类型不同,但若企业的部署架构与权限配置不当,可能增加漏洞被串联利用的风险。

攻击者可能先通过命令注入漏洞CVE-2026-22719获取初始系统访问权限,再借助存储型跨站脚本漏洞CVE-2026-22720操控管理界面或窃取管理员会话信息,最后利用权限提升漏洞CVE-2026-22721提升为管理员权限。

由于Aria Operations负责监控、资源调配与云管理任务,一旦管理平台被攻陷,可能影响整体基础设施的可用性与完整性。对于将Aria Operations整合至云与虚拟化管理核心环境的企业而言,相关漏洞涉及管理控制面的安全性,修复优先级应列为高等级。

这三项漏洞由德国安全咨询公司ERNW Enno Rey Netzwerke GmbH的研究人员通报。目前尚未观测到实际利用迹象,相关风险评估主要基于漏洞特性与常见部署环境进行的技术分析。

博通建议企业盘点部署版本,优先将核心管理节点升级至补丁版本,同时检查管理界面是否暴露于公网环境,并强化访问控制与网络隔离措施,以降低潜在风险。