BeyondTrust旗下的企业远程支持产品Remote Support(RS)与Privileged Remote Access(PRA)被发现存在严重的操作系统命令注入漏洞CVE-2026-1731,CVSS评分高达9.9分。攻击者无需任何身份验证,也无需用户交互,即可对暴露在互联网上的目标设备远程执行任意指令。美国网络安全和基础设施安全局(CISA)已将此漏洞列入已知被利用漏洞(KEV)名单。

BeyondTrust表示,其安全团队于1月31日在单个Remote Support设备上检测到异常活动,外部研究人员随后协助确认并报告了该漏洞,BeyondTrust当日完成初步评估并启动修复。2月2日,BeyondTrust发布补丁,并对已启用更新服务的系统自动部署,同时表示其SaaS环境已完成修复。

受影响版本包括Remote Support 25.3.1及更早版本,以及Privileged Remote Access 24.3.4及更早版本。BeyondTrust已分别发布补丁BT26-02-RS与BT26-02-PRA,对应的修复版本为RS 25.3.2和PRA 25.1.1。版本过旧的自建环境可能需要先升级到支持范围内的版本,才能应用补丁。

Hacktron AI研究人员通过Shodan及FOFA等网络扫描平台进行的暴露分析显示,全球约有11,000个Remote Support实例暴露在互联网上,其中约8,500个属于自建部署,若未应用补丁,这些系统仍处于风险之中。由于BeyondTrust的产品广泛应用于大型企业、医疗、金融、政府及酒店等行业,使得该漏洞的潜在影响范围尤为值得关注。

BeyondTrust提到,2月10日已观测到该漏洞的初始利用尝试,目前所见的利用活动主要集中在对外互联网暴露的自建环境,尤其是未在2月9日前完成修补的系统。

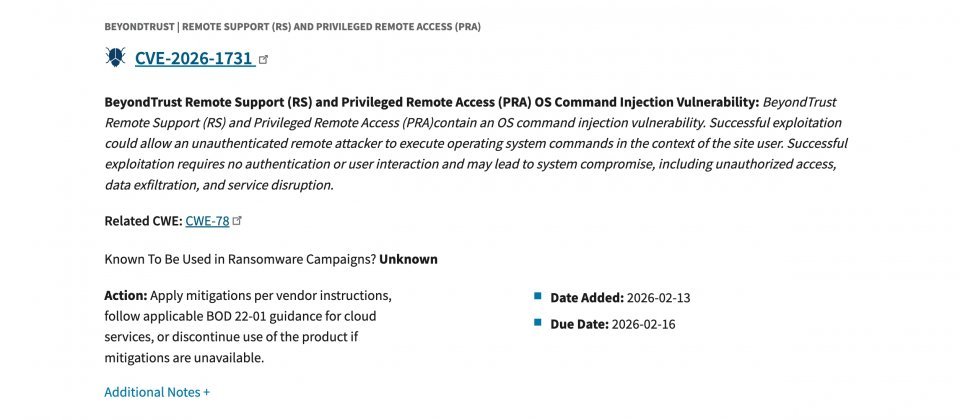

研究人员目前有意保留技术细节,以争取受影响组织的修补时间,但强调利用方式十分直接。CISA已于2月13日将该漏洞列入KEV名单,并要求相关单位在2月16日前完成修补,或在无法缓解的情况下停止使用该产品。