从去年开始,黑客借助AI的力量强化恶意软件的攻击效果,不少攻击者滥用AI工具开发恶意程序,甚至为恶意程序加入AI功能,这种情况越来越频繁。这些恶意软件大多针对电脑设计,如今有安全公司警告,针对移动设备的恶意软件也开始出现类似手法。

安全公司ESET揭露了一款名为PromptSpy的安卓间谍软件,主要功能是让攻击者在受害设备上部署VNC模块,以便查看屏幕内容并远程操控。其最特别之处在于,黑客滥用Google Gemini来分析受害设备的屏幕画面,确保恶意程序始终钉选在近期使用的应用列表中,目的是避免用户将其关闭。由于安卓恶意软件通常依赖界面诱导用户上当,而不同品牌、型号及操作系统版本的安卓设备,操作界面可能存在差异,此次黑客通过AI识别屏幕上的各种系统元素,使PromptSpy能够对几乎所有的安卓设备发起攻击,大幅扩大其影响范围。ESET指出,这是首次在安卓恶意程序中引入AI功能。

关于该恶意软件的攻击来源与范围,ESET发现攻击者在调试字符串中使用简体中文,且有文件从阿根廷上传至VirusTotal等迹象,因此推测可能是中国黑客针对阿根廷用户的攻击活动。不过,ESET并未在遥测数据中检测到PromptSpy的实际活动,因此也不排除其为概念验证工具的可能性。

通常,大部分安卓恶意程序依赖预先设定的固定指令与流程运行,包括指定的坐标位置和操作方式。然而,这种做法容易因设备界面差异而导致程序失效。PromptSpy是如何突破这一限制的?它会向Gemini发送自然语言提示,并将受害设备的屏幕内容通过XML格式转存,让AI能够详细解析每个UI元素及其在屏幕上的精确位置。处理完成后,Gemini以JSON指令回应,告知PromptSpy应执行的操作及位置。此外,PromptSpy还会保存之前发出的提示与收到的回应,以便Gemini掌握上下文,从而完成一系列连贯任务。即使用户尝试关闭程序,它仍能持续驻留在系统中。

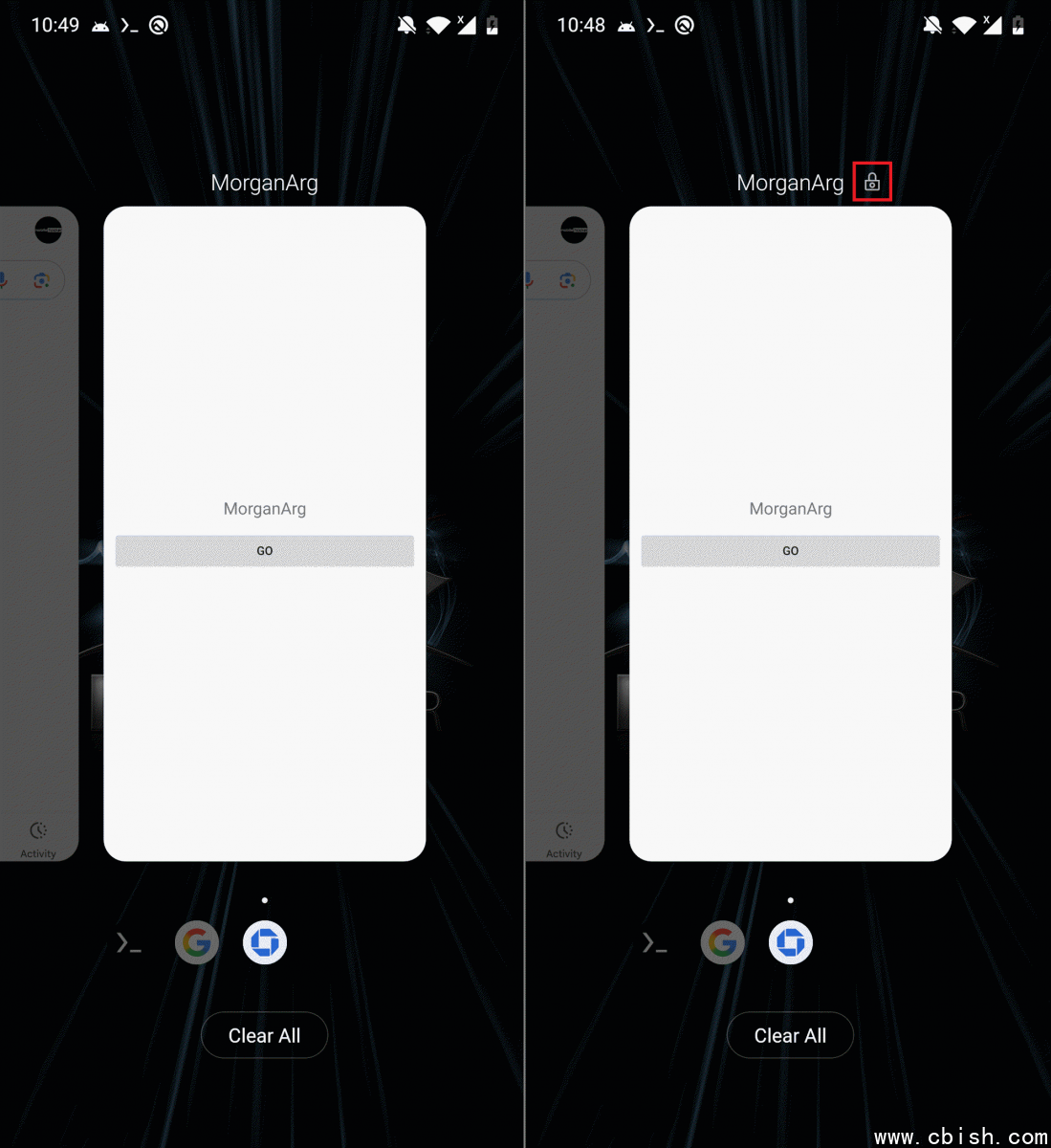

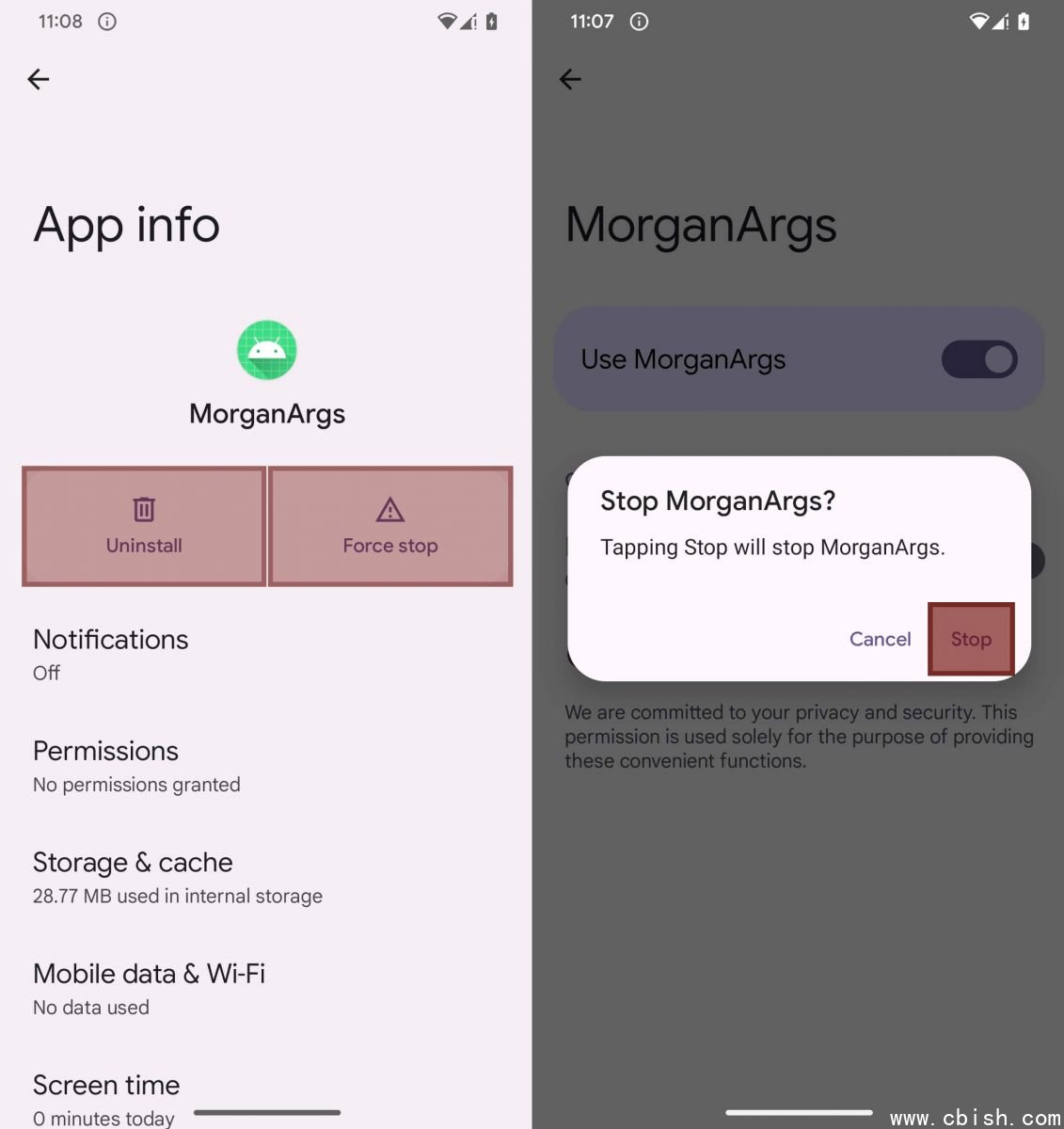

ESET在VirusTotal上找到该恶意程序的文件并进行分析,发现攻击者采用多阶段攻击手法:首先通过第一阶段的恶意软件投放工具(Dropper),最终在受害设备上植入PromptSpy的有效载荷。投放工具执行后,会伪装成大通银行(JPMorgan Chase Bank N.A.)的网站,下载名为MorganArg(Morgan Argentina)的应用程序。一旦用户按指示启用无障碍服务(Accessibility Service),攻击者便能完全控制设备,执行点击、滑动、手势操作及文字输入。

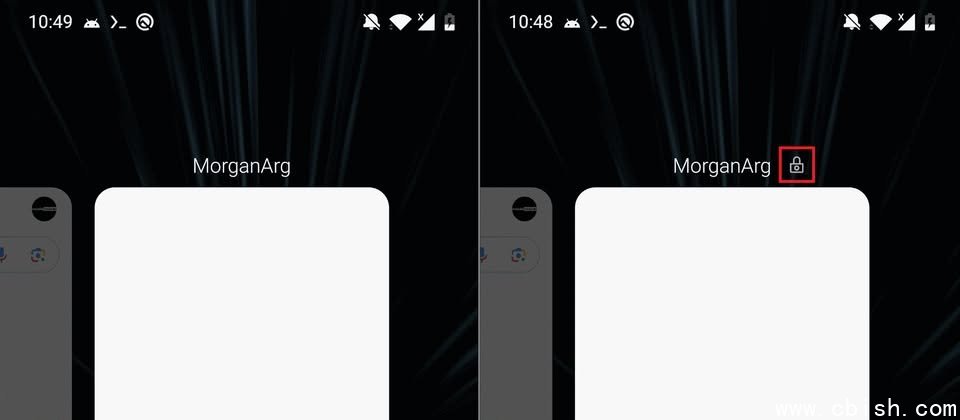

值得注意的是,攻击者还通过无障碍服务阻止受害者卸载或禁用恶意程序。具体做法是在特定屏幕区域添加透明覆盖层,用户看到的操作界面与普通应用无异,但若点击“卸载”或“强制停止”等按钮,这些操作将无法生效。

PromptSpy在上述ESET标注的区域中,加入了透明的长方形覆盖界面,使得受害者即使察觉异常并试图卸载或停用恶意程序,虽然能看到相关功能按钮,但点击后并不会执行任何操作。

黑客在恶意程序中引入AI功能的手法已有先例。去年8月,有人开发出跨平台勒索软件PromptLock,该程序在运行过程中调用Ollama API访问黑客自建的OpenAI开源模型gpt-oss:20b,以此生成恶意Lua脚本并执行,通过特定提示要求AI盘点受害电脑的文件系统,窃取指定数据,最终完成文件加密。安全研究员Klydz声称这是他开发的项目,并表示不知为何被泄露。