代码托管与DevOps平台厂商GitLab警告,用户自行部署和管理的GitLab Duo Self-Hosted AI Gateway存在一项重大安全漏洞CVE-2026-1868。该漏洞的CVSS v3.1风险评分为9.9分,属于严重(Critical)等级,在特定条件下,攻击者可利用此漏洞对GitLab AI Gateway发起拒绝服务(Denial of Service,DoS)攻击,甚至在该服务上实现代码执行,对企业开发环境构成极高风险。GitLab已发布修复版本,并建议用户尽快升级,以降低被利用的风险。

GitLab AI Gateway是GitLab提供的AI相关服务组件,主要用于支持Duo等AI辅助功能,使开发流程可通过代理与工作流机制调用模型并执行自动化任务。此次漏洞发生在GitLab AI Gateway内部的Duo Workflow Service组件,该组件负责处理AI代理工作流,是整体服务的核心组成部分之一。

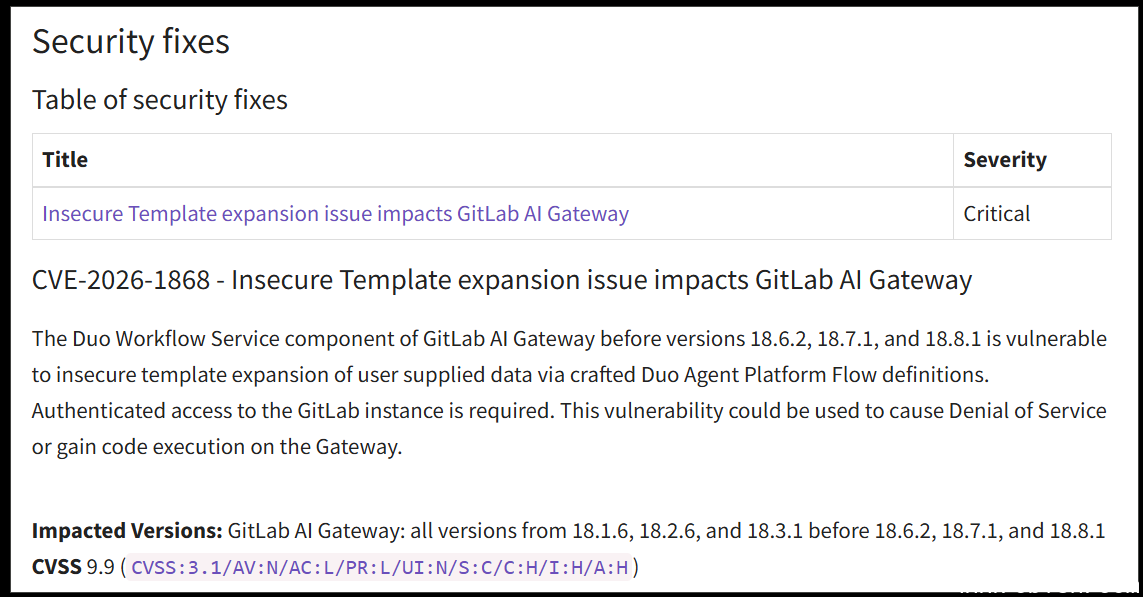

根据GitLab官方安全公告,CVE-2026-1868的成因与不安全的模板展开(Insecure Template Expansion)有关。系统在处理用户提供的工作流定义和模板数据时,未能对特定输入内容进行有效限制,导致在特定场景下,攻击者可影响指令生成与执行流程,进一步扩大攻击影响范围。

此类问题对应MITRE制定的CWE-1336(模板引擎中未正确中和特殊元素)漏洞分类。该分类描述系统在模板引擎处理用户输入数据时,未能妥善过滤或限制特殊语法元素,可能导致模板逻辑被篡改。对实际用户而言,此类漏洞可能引发的风险包括:攻击者操控模板内容,插入非预期的指令或流程定义,影响服务执行结果;严重时可能导致后端服务异常,甚至在满足特定条件的情况下,在GitLab AI Gateway上实现代码执行。

GitLab指出,成功利用该漏洞的前提是攻击者必须具备经过身份验证的访问权限,即能够登录GitLab并操作GitLab AI Gateway相关功能。不过,官方也提醒,此类攻击场景仍可能出现在账户被盗、权限被滥用或恶意内部人员的情况下,因此不可低估实际风险。

在影响范围方面,CVE-2026-1868漏洞影响GitLab AI Gateway的多个版本分支。GitLab已发布修复更新,并强烈建议用户尽快升级至GitLab AI Gateway 18.6.2、18.7.1或18.8.1版本,以降低被利用的风险。GitLab还补充说明,由官方托管的GitLab AI Gateway服务,包括GitLab.com和GitLab Dedicated,已完成修复,用户无需额外操作。

值得注意的是,该漏洞并非由外部研究人员报告,而是GitLab内部工程团队在安全审查过程中主动发现,并立即启动修复与版本更新工作。

从更广泛的网络安全实践角度看,美国国家标准与技术研究院(NIST)的安全指南指出,涉及模板引擎与用户输入数据的功能,若缺乏完善的输入验证与隔离机制,常被视为潜在的高风险攻击入口。对于引入AI代理与自动化工作流的系统,企业除应及时应用补丁外,还应重新审视权限设计与访问控制策略,避免单一组件漏洞被放大为整个开发平台的安全突破口。