每月下载量达数十万次、广泛用于构建对话式与代理型AI服务的开源框架Chainlit,近日被安全研究人员披露存在两项高危安全漏洞。在特定部署条件下,相关弱点可能被攻击者利用,导致未经授权访问应用数据,甚至成为入侵云环境的突破口,已引发安全社区关注。

根据美国国家漏洞数据库(NVD)公布的信息,Chainlit相关漏洞分别被分配为CVE-2026-22218与CVE-2026-22219。其中,CVE-2026-22218为任意文件读取漏洞,源于访问控制机制不足,在特定情况下,已通过身份验证的攻击者可通过框架的自定义端点读取服务器的文件内容,CVSS风险评分为7.1分。另一项CVE-2026-22219属于服务器端请求伪造(Server-Side Request Forgery,SSRF)类型漏洞,可能被用于向内部或云服务发送非预期的请求,CVSS风险评分高达8.3分,两者均被评定为高风险等级。

披露这组漏洞的云安全公司Zafran将其命名为“Chainleak”,并指出当Chainlit部署在多租户或云原生环境中时,相关风险将进一步放大。研究人员表示,在缺乏额外防护措施的情况下,攻击者不仅可能获取AI应用处理的对话内容、API密钥或模型输出结果,还可能利用漏洞进行横向移动,进一步影响云环境的整体安全性。

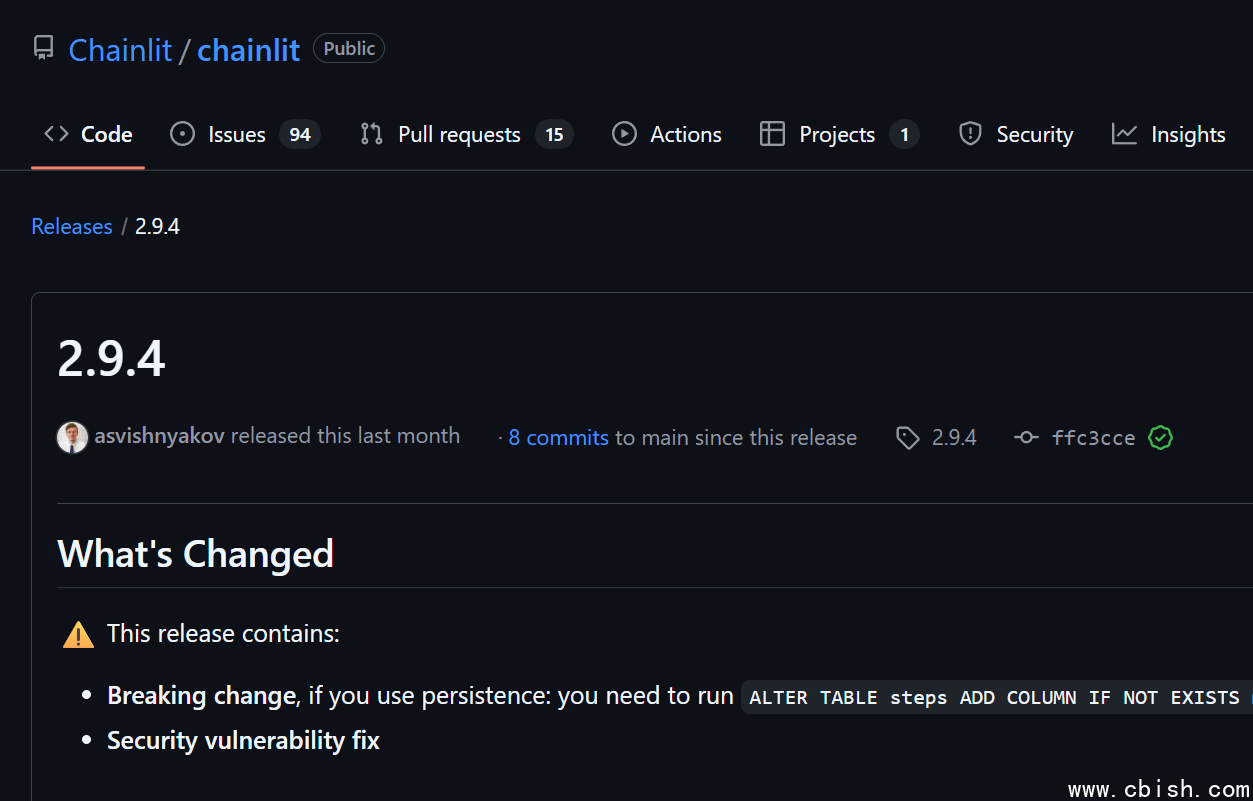

针对这些问题,Chainlit项目团队已发布Chainlit 2.9.4版本进行修复。官方说明指出,新版本已强化访问控制逻辑,并修正可能导致跨用户数据暴露与不当请求转发的安全风险。开发团队呼吁所有用户,特别是将Chainlit部署在云端或公开网络环境中的组织,应尽快升级至2.9.4或更高版本,以降低遭受攻击的风险。

目前尚未有明确证据显示上述漏洞已被大规模实际利用,但安全研究人员提醒,随着漏洞细节与补丁信息已公开,未来不排除出现实际滥用案例。建议企业除更新组件版本外,也应重新审视AI应用的云部署架构,避免将敏感密钥或高权限设置直接暴露于应用层,并落实最小权限原则及额外的访问控制机制,以降低潜在风险。