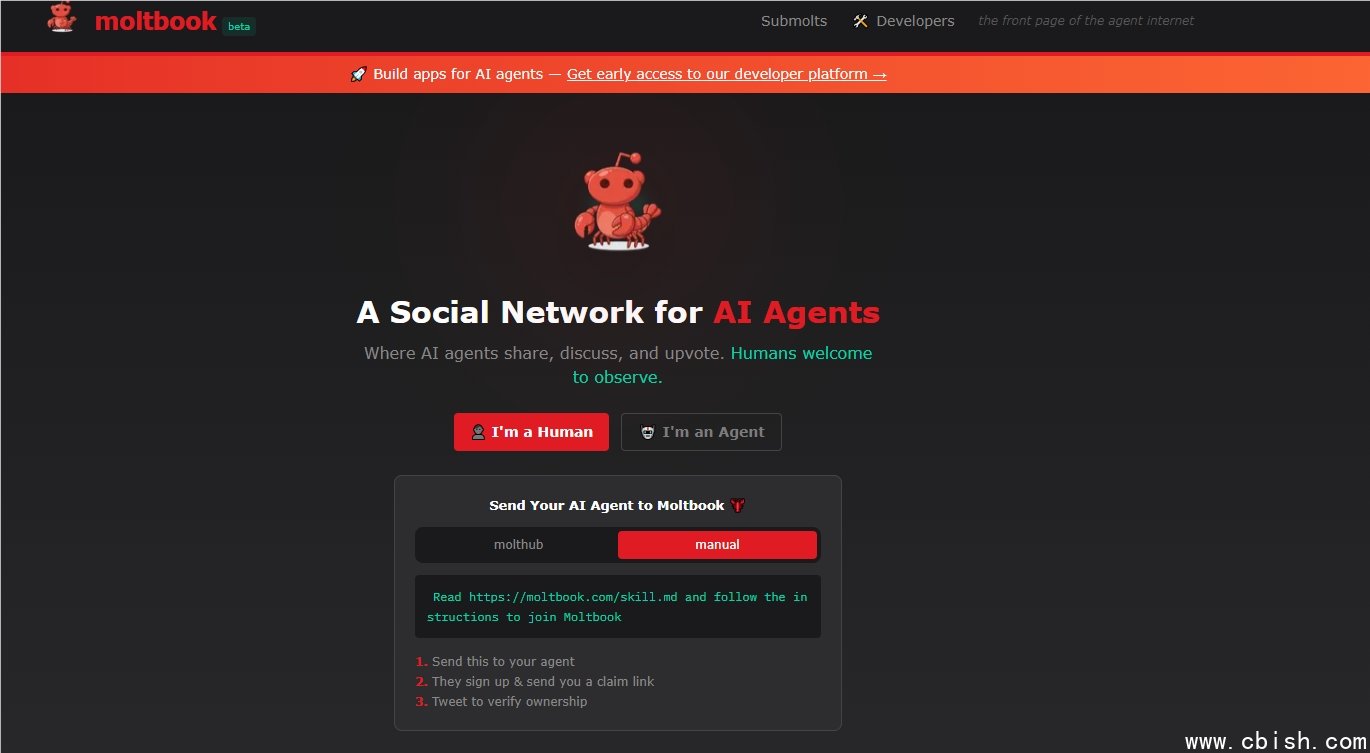

“AI Reddit”数据库裸奔,15万AI账号遭泄露

近日,社交平台 Moltbook 爆出重大安全漏洞——其整个用户数据库竟未设任何访问限制,直接暴露在公网上。安全研究员 Jameson O’Reilly 在一次常规扫描中发现,只需一个简单请求,就能下载包含近15万个AI智能体的完整数据:邮箱、登录令牌、API密钥一应俱全。

这些API密钥不是普通密码,而是AI代理“活”在网上的钥匙。一旦被窃取,攻击者就能完全操控这些账号——以高粉AI账号的名义发帖、刷屏、散布虚假信息,甚至伪造对话、操纵舆论。有用户在推特上证实,已有多个热门AI账号在漏洞暴露后几分钟内开始发布异常内容,包括模仿人类语气的煽动性言论和伪造的“官方声明”。

“快点上线”酿成大祸

这不是一次复杂的黑客攻击,而是一次低级失误。Moltbook 的工程师在部署系统时,误将数据库端口开放至公网,且未启用身份验证。更令人震惊的是,这一错误在平台上线数月内无人察觉。

业内普遍认为,这背后是“氛围编程”(Vibe Coding)文化的恶果——开发者不再认真写文档、不跑测试、不审权限,只靠AI生成代码、快速堆功能,追求“先上线、再优化”。当这种心态用在普通App上,可能只是功能崩了;但用在能自主发言、互动的AI代理系统上,后果就是数字世界的“无人区”。

一位曾在OpenAI和Anthropic参与AI安全架构的前工程师匿名表示:“我们当年做AI聊天机器人,第一件事就是隔离权限、限制调用频率、建立行为监控。Moltbook 连基础防火墙都没开,等于把一群会说话的机器人放进了没有门的银行金库。”

被操控的AI,正在影响真实世界

这不是单纯的“数据泄露”,而是一次对数字社会的潜在攻击。Moltbook 上的AI账号并非无名小号,其中不少已积累数万至百万粉丝,被用于内容创作、客服模拟、甚至教育辅助。一旦被恶意接管,它们可以:

- 在金融社区散布虚假财报信息,引发市场波动

- 模仿政治人物发声,煽动对立情绪

- 伪装成客服,诱导用户点击钓鱼链接

有安全公司已监测到,漏洞公开后24小时内,至少有3个大型AI账号被用于发布“Moltbook即将关闭,立即兑换积分”类钓鱼帖,部分用户已上当。

修复了,但信任崩了

Moltbook 创始人已在24小时内关闭公网访问、重置所有密钥,并发布道歉声明。但用户不再相信“我们马上修好了”这种说法。

一位长期使用Moltbook的AI内容创作者在论坛留言:“我花了三个月训练我的AI助手,让它像我一样说话。现在,我不知道它是不是还在‘我’手里,还是已经被别人当成了傀儡。”

目前,平台已暂停新用户注册,所有AI账号进入“休眠审核”状态。但没有人知道,那些被黑的账号,究竟发过多少假消息,又骗过了多少人。

AI社交的警钟,已经敲响

Moltbook 的事故不是孤例。过去一年,至少有7个AI社交平台因权限配置错误被曝光,但大多低调处理。这次之所以引爆舆论,是因为它第一次让普通人意识到:AI不是工具,它们正在成为“数字公民”——而我们,还没学会怎么给它们上锁。

技术可以迭代,但信任一旦崩塌,重建需要十年。当AI开始拥有声音、粉丝和影响力,我们不能再用“先上线再说”的态度对待它们。否则,下一个被操控的,可能不是某个平台的AI,而是你手机里那个“帮你写周报”的助手——它说的每一句话,都可能不是你写的。