安全公司AppOmni指出,ServiceNow的Virtual Agent API与Now Assist AI Agents应用程序存在严重漏洞CVE-2025-12420,研究人员将其命名为BodySnatcher,该漏洞CVSS评分为9.3分,属于严重(Critical)等级。

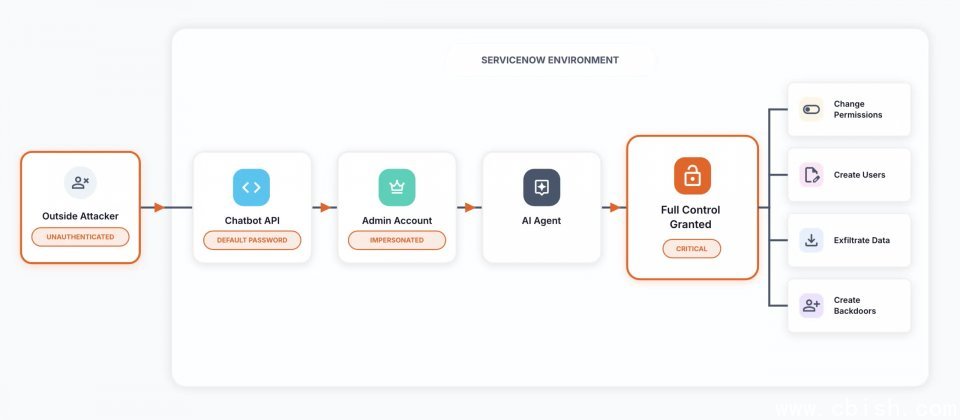

攻击链结合了一组跨环境共享的静态凭证与账户自动绑定逻辑,使未经身份验证的攻击者在提供目标电子邮件地址后,可能冒用任意用户身份,并以被冒用账户的权限执行平台内允许的操作,还可能作为触发Now Assist AI代理工作流程的入口。

该漏洞的成因在于Virtual Agent API的外部集成模式,即提供者(Providers)与通道(Channels)的配置以及账户绑定流程。许多企业将Virtual Agent集成到Slack或Microsoft Teams中,外部消息进入ServiceNow后,系统会先根据提供者配置验证请求,再通过自动绑定机制将外部身份映射到ServiceNow账户。

研究人员指出,Now Assist AI Agents引入的部分提供者采用静态凭证,且该凭证在不同客户环境中通用,配合仅通过电子邮件地址进行自动绑定的逻辑,导致攻击者一旦获取该凭证,即可将任意已存在的电子邮件地址绑定为对应账户,从而绕过MFA与SSO等现有安全控制。

研究人员同时提醒,一旦聊天通道能够调用具备代理能力的自动化流程,传统身份验证缺陷的影响将被放大。虚拟代理的应用程序接口可能成为非预期的AI代理执行路径,外部消息在特定内部流程的转换下,能够以被冒用账户的权限触发AI代理任务。对企业而言,风险不仅在于对话内容被冒名发送,更在于AI代理可能被用于修改数据、建立访问路径等操作。

AppOmni列出受影响的Now Assist AI代理应用sn_aia版本为5.0.24至5.1.17,以及5.2.0至5.2.18;虚拟代理外部接口sn_va_as_service版本为3.15.1及以下,以及4.0.0至4.0.3。AppOmni于2025年10月23日通报,ServiceNow于10月30日完成修复并通知客户。

ServiceNow官方表示,已对多数托管环境部署更新,并向自建环境及合作伙伴提供安全补丁,建议尚未更新的用户尽快应用。AppOmni也指出,使用ServiceNow云托管服务的客户无需额外操作,自建环境应尽快升级至修复版本:sn_aia升级至5.1.18与5.2.19,sn_va_as_service升级至3.15.2与4.0.4。