Signal引入三重棘轮机制,增强抗量子攻击能力

隐私通讯软件Signal宣布,在其协议中引入SPQR(稀疏后量子棘轮),并与现有的双棘轮算法协同运行,形成三重棘轮的混合设计。该方案旨在不牺牲原有前向保密和妥协后安全的前提下,提升对具备量子计算能力攻击者的防御水平。

新版规范已纳入官方技术文档,双棘轮与SPQR同时生成消息密钥,再通过密钥派生函数(KDF)合并为实际加解密所用的密钥。攻击者必须同时破解椭圆曲线密码体制和后量子机制才能成功破译。

Signal协议的安全核心在于棘轮机制,通过持续更新密钥,确保过去的消息不会因未来密钥泄露而暴露,也能在遭受入侵后逐步恢复通信安全。然而,原本采用的椭圆曲线密码学在量子计算机面前不再安全——一旦攻击者能够利用量子计算破解密钥,整个会话将失去妥协后保护能力,这正是Signal引入SPQR的主要原因。

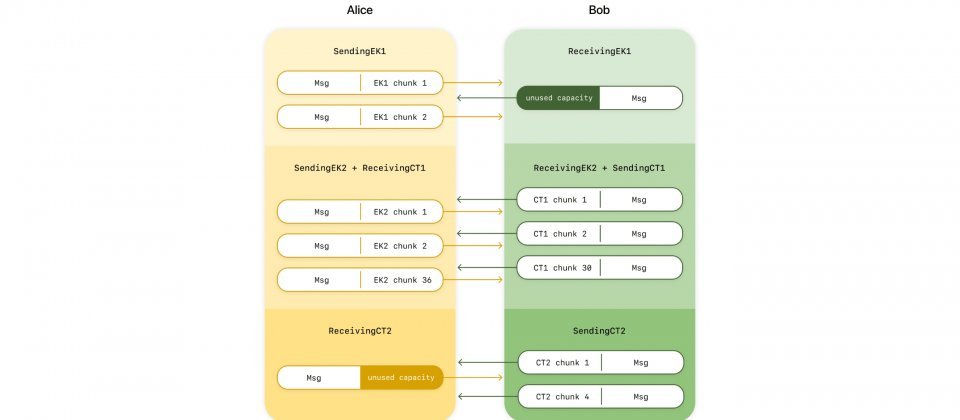

SPQR采用NIST标准化的后量子密钥封装机制(ML-KEM),新增一条基于KEM的公开棘轮,与原有的ECDH棘轮并行运作。传统ECDH密钥交换仅需数十字节数据,但ML-KEM的封装密钥(Encapsulation Key,EK)和密文(Ciphertext,CT)均超过1KB。如何在移动网络和跨区域通信环境中高效传输这些大体积数据,成为工程上的挑战。为此,Signal使用状态机协调双方传输时序,并结合纠删码技术,将大型密钥拆分为多个小片段嵌入消息中传输,只要接收方收集到足够数量的片段即可完整还原。这种方式不仅降低了流量压力,还能抵御恶意攻击者选择性丢弃特定数据包的行为。

三重棘轮的关键并非完全取代旧有机制,而是实现混合运行。消息密钥同时来自原有的双棘轮和新的SPQR模块,最终通过密钥派生函数(KDF)融合为实际用于加密和解密的密钥。这意味着攻击者必须同时攻破传统的椭圆曲线加密体系和后量子安全机制,才能推导出明文内容,极大提升了攻击难度。

对用户而言,此次升级无需任何手动操作,系统会在后台自动完成协议切换。即使对方尚未支持SPQR,通信仍可自动降级以维持连接;待双方客户端均完成更新后,将全面启用三重棘轮算法。官方表示,未来当所有设备均支持该功能时,Signal将强制所有对话启用SPQR,并归档未受新机制保护的历史会话。

Signal同时强调,本次更新不仅遵循学术研究成果,还在工程层面引入了形式化验证机制。通过ProVerif建模以及hax与F*工具链,每次代码变更都会自动验证协议逻辑与实现的一致性,防止因实现错误导致安全漏洞。