PyPI基金会披露参与应对大规模供应链攻击GhostAction

9月上旬,安全公司GitGuardian揭露了一起大规模供应链攻击事件GhostAction,黑客在GitHub仓库中注入恶意工作流程,窃取了3,325组账号密码、凭证或密钥。如今,该事件的部分响应过程被公开:Python软件基金会(PyPI)表示也参与了此次事件的应对,并确认没有PyPI用户或项目受到实际影响。

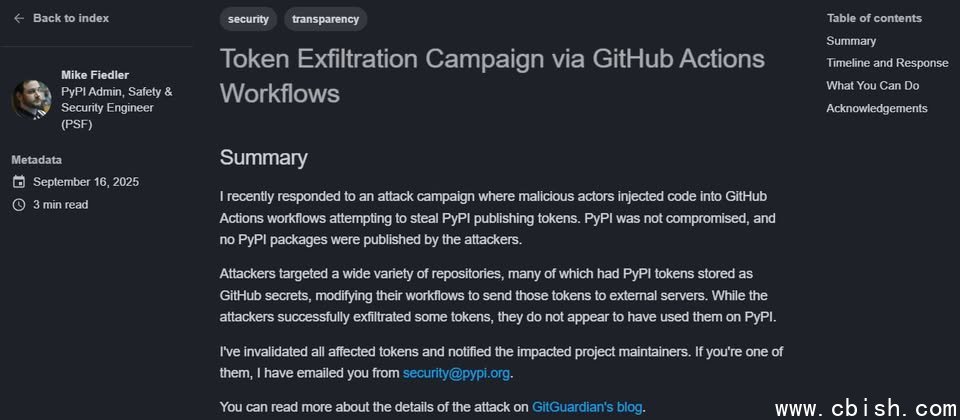

9月16日,PyPI软件基金会(PSF)发布博客文章指出,他们参与了此次攻击的应急响应。当时,攻击者将恶意代码植入GitHub Actions的工作流程中,试图窃取用于发布Python包的PyPI令牌(Token),并将这些敏感信息发送至外部服务器。攻击者广泛针对多个仓库下手,而许多开发者习惯将PyPI发布令牌存储在GitHub中,导致攻击者通过篡改CI/CD工作流实现凭据外泄。尽管部分令牌确实已被泄露,但截至目前,并未发现被实际使用的迹象。对此,PyPI已注销所有受影响的令牌,并通知相关项目的维护人员。

PyPI之所以介入此次事件,是因为9月5日GitGuardian通过其恶意软件通报渠道向PyPI报告了一个名为FastUUID的项目遭入侵,攻击者企图将PyPI令牌传输到远程服务器。当时PyPI并未发现该项目的账户存在异常,随即联系项目负责人,协助其加强账户与项目的安全防护。

随后,GitGuardian通过邮件向PyPI安全团队通报了更多调查进展,指出这实际上是一场大规模攻击行动的一部分。然而,该通报邮件不幸被系统误判为垃圾邮件,导致响应延迟。直到PyPI通过其他渠道获知情况后,才在垃圾邮件文件夹中找到原始通知,并立即重新展开排查,进而发现了新的入侵指标(IoC)。

在完成全面排查并确认无PyPI账户凭证遭滥用后,PyPI于9月15日联系了受影响项目的维护者,告知相关令牌已被撤销,并建议开发者采用“受信任发布者”(Trusted Publisher)机制以提升发布安全性。