苹果在新推出的iPhone 17系列与iPhone Air中引入了MIE(内存完整性强制机制),MIE结合A19与A19 Pro的硬件能力与操作系统安全设计,作为全时默认的内存安全防护机制,覆盖关键攻击面,包括系统内核与超过70个用户空间进程(Userland Processes),目标是降低内存破坏漏洞被利用的可能性,特别是缓冲区溢出与释放后使用(Use-after-free)漏洞。苹果称其为消费级操作系统历史上最重要的内存安全升级。

MIE的基础来自苹果近年来推行的类型安全分配器(Allocator),包括内核的kalloc_type、用户层的xzone malloc,以及WebKit的libpas。这些分配器会依据类型信息决定内存分配方式,降低攻击者通过精确控制分配位置来制造漏洞利用的机会。不过,分配器在页面级别能提供的保护仍有限,因此苹果进一步引入了增强型内存标签扩展(Enhanced Memory Tagging Extension,EMTE),通过标签检查将防护细化到单个分配的级别。

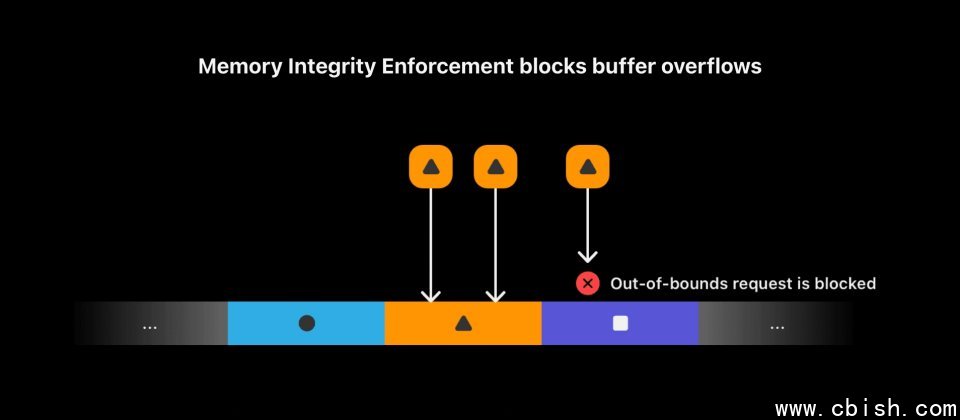

EMTE以同步模式运行,确保每次内存访问都会立即进行标签验证,当访问跨越到不同标签的区块时,硬件会阻止访问,并由操作系统终止相关进程。内存被释放并重新分配时,系统会重新指派标签,任何使用旧标签进行的访问都会被阻止,从而减少释放后使用的利用可能性。此外,针对未标签的内存,例如全局变量,苹果规定从已标签区域访问未标签内存时,必须知道该区域的标签,避免借此绕过检查。

为防止内存标签信息被旁路攻击或CPU推测执行泄露,苹果设计了名为标签保密防护(Tag Confidentiality Enforcement)的机制,通过搭配安全页表监控(Secure Page Table Monitor),将标签与分配的底层数据与应用程序隔离,即使系统内核遭入侵,标签仍受保护。同时,系统会频繁为选择标签的伪随机生成器更新随机种子,降低被攻击者猜中的可能性。针对Spectre V1这类漏洞,也提供了几乎零额外CPU成本的缓解措施。

在硬件实现上,A19与A19 Pro专为MIE预留了更多CPU面积、时钟资源以及标签存储用内存,使得同步检查能够全时启用而不影响性能。苹果的部署策略是先由类型分配器在页面级别提供防护,再由EMTE补充较小分配的检查需求,将性能成本降至最低。

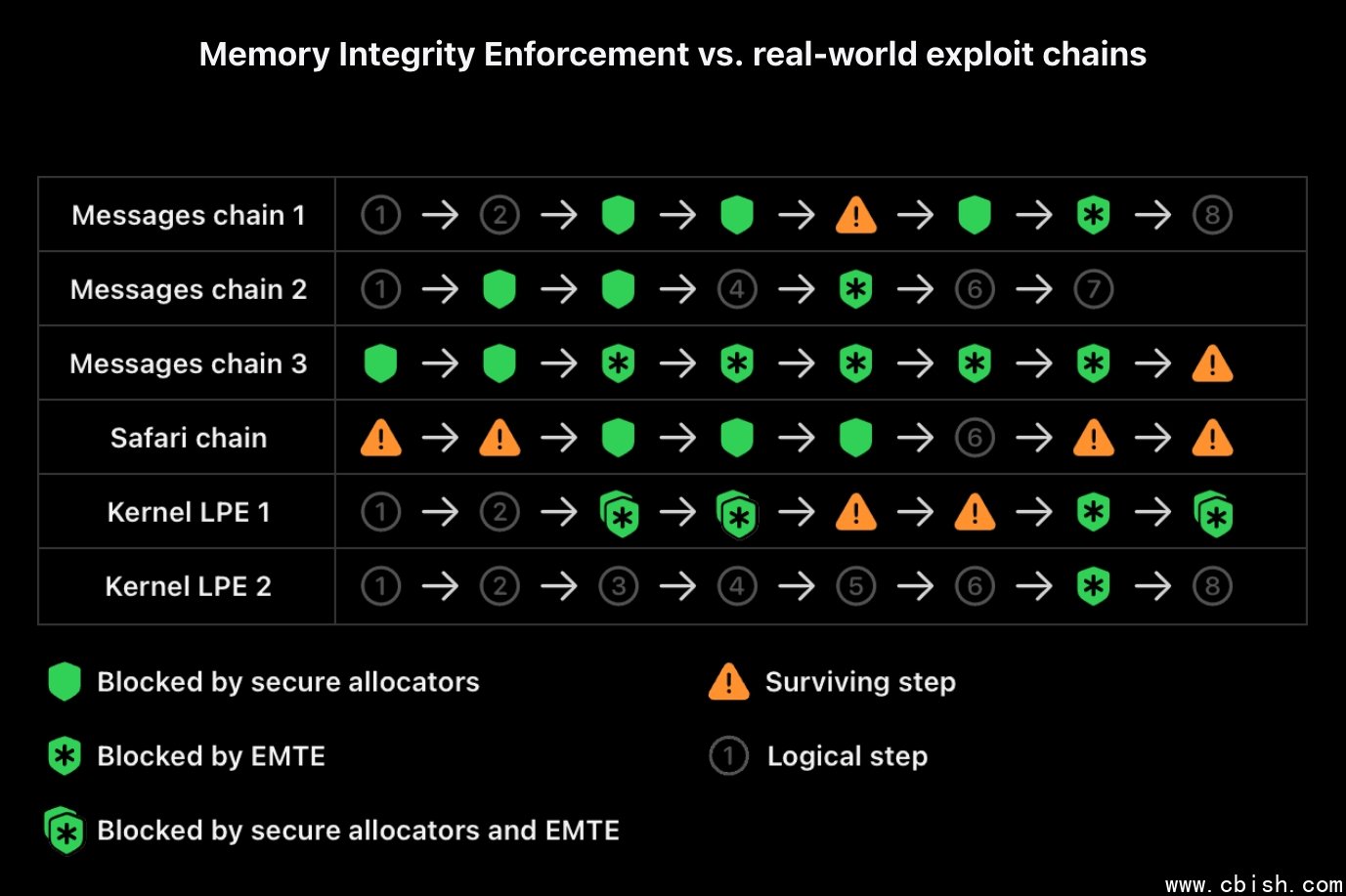

这一设计延续自A12芯片引入PAC(指针认证码)以来,将安全功能紧密结合软硬件的发展方向。相比其他平台多将MTE视为调试用途,MIE将其转化为系统级且默认启用的防御机制。苹果强调,MIE能在攻击链的早期阶段就切断可行性,使许多传统的漏洞利用路径难以维持,让攻击者难以通过替换漏洞来重建攻击链。

Xcode已提供增强安全设置选项,允许在支持EMTE的硬件上进行测试,协助验证应用程序是否能在该环境下稳定运行,而对于尚未支持EMTE的现有设备,类型分配器等已有强化机制仍可提供保护。