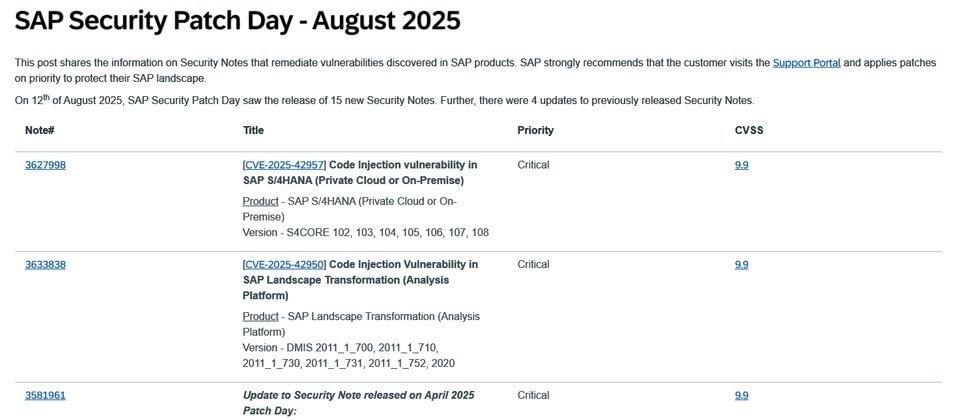

SAP于本週二(8月12日)发布本月例行更新(Security Patch Day),一共修补15项资安漏洞,其中有两项接近满分的资安漏洞CVE-2025-42950、CVE-2025-42957,格外引人关注。

上述两项漏洞都可被用于程序码注入,分别影响SAP Landscape Transformation(SLT)的分析平台,以及私有云型态与本地建置的S/4HANA系统,对于这些漏洞带来的影响,SAP提及攻击者在取得使用者的权限下,就有机会透过RFC在特定的功能模组触发漏洞,从而在目标系统注入任何ABAP程序码,并绕过基本的授权检查流程。这些漏洞可被拿来当作后门,产生整个系统可能遭到入侵的风险,从而破坏机密性、完整性、可用性。

特别的是,SAP对这两项漏洞的说明几乎一模一样,长期观察与分析SAP每月例行更新的资安业者Onapsis指出,两者其实是完全相同的程序码注入漏洞,这些漏洞存在于一项远端启用的SAP功能模组;对于SLT平台来说,主要是影响已部署特定版本Data Migration Server(DMS)附加元件的SAP ECC用户。

对于今年4月修补的重大漏洞CVE-2025-27429,SAP也在这次产品资安公告当中,标示他们已更新当中的说明,此为存在于S/4HANA的程序码注入漏洞,CVSS达到9.9分,该公司补充说明的资讯?非SAP用户无法知道变更的部分,根据Onapsis的透露,SAP是在支援套件及修补程序的段落叙述,加入额外资讯。