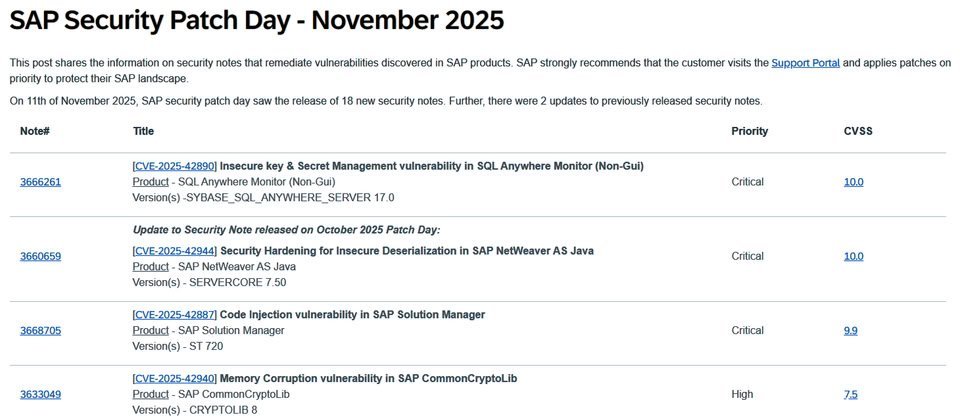

11月10日,SAP发布了本月例行安全更新(Security Patch Day),共发布18份安全公告,并更新了两份此前发布的公告内容。最受关注的是两项CVSS评分接近满分的安全漏洞,分别为CVE-2025-42890和CVE-2025-42887。

根据CVSS风险评分,最危险的是评分为10分的CVE-2025-42890。该漏洞存在于名为SQL Anywhere Monitor的系统中,属于密钥与机密信息管理不当导致的问题,原因是该应用程序将证书直接嵌入代码中,导致特定资源或功能暴露。攻击者可借此执行任意代码,使相关系统的机密性、完整性和可用性面临极高风险。长期关注SAP月度更新的安全厂商Onapsis指出,一旦IT人员应用补丁,系统将完全移除SQL Anywhere Monitor。若无法及时应用补丁,应立即停止使用该系统,并删除所有SQL Anywhere Monitor数据库的物理文件。

另一项高危漏洞CVE-2025-42887影响SAP Solution Manager,属于代码注入型漏洞,CVSS评分为9.9。问题源于系统对输入代码缺乏有效过滤与控制,经过身份验证的攻击者在调用远程启用的功能模块时,可插入恶意代码,从而完全控制目标系统,对机密性、完整性和可用性造成重大威胁。Onapsis透露,SAP对此漏洞的修复方案是增加输入校验机制,大量过滤非英文字母和数字的字符。

本次更新还对10月发布的公告3660659进行了修订,该公告针对SAP NetWeaver AS Java中的满分漏洞CVE-2025-42944提出了强化措施。具体更新内容未对外公开,但Onapsis表示,此次修复通过阻止易受攻击的JDK及第三方类(class),以防范不安全的反序列化漏洞被利用。