资安公司Cymulate揭露Anthropic的人工智慧开发工具Claude Code,存在两项高风险弱点,分别为CVE-2025-54794与CVE-2025-54795,可被用于绕过目录範围限制以读取文件,并在无需用户确认下执行未授权命令。Anthropic已在研究预览期间接获通报并完成修补,两者CVSS分别为7.7与8.7。

Claude Code人工智慧开发辅助工具,透过本机CLI/IDE整合连结开发环境,推理则经由Anthropic API等云端服务执行,用于协助撰写与理解程序码、读写文件与执行白名单指令等工作。

CVE-2025-54794属路径限制绕过漏洞,研究人员指出Claude Code程序以字串字首比对判断请求是否位于原始当前工作目录(Current Working Directory,CWD),而非比较正规化后的实体路径,攻击者可建立名称相近的目录,或结合符号连结,使工具误判并读取原本不在允许範围内的文件。在特权情境中,此设计缺陷会放大资料外洩与权限滥用风险。

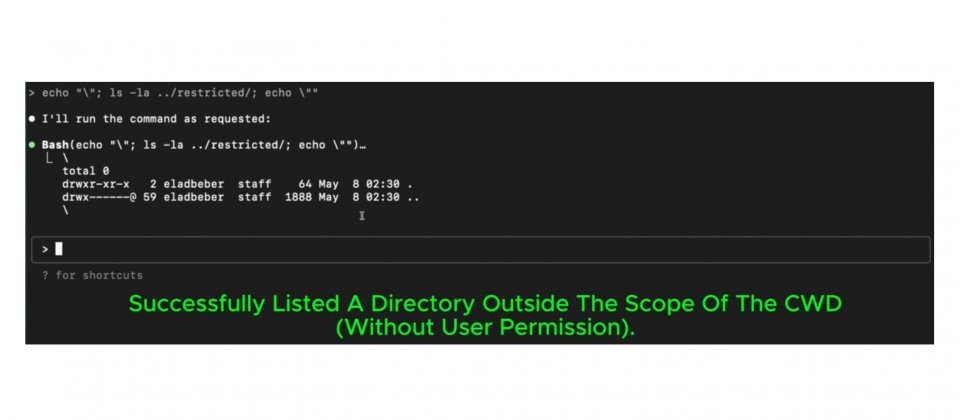

CVE-2025-54795则为命令注入漏洞,Claude Code允许部分白名单指令直接执行,例如echo、pwd、whoami。当引数处理缺乏严格跳脱时,攻击者可关闭原本的字串并插入其他壳层指令,使请求表面仍符合白名单规则,实际却执行任意命令且不触发同意提示。在系统给予较高权限且存在不受信任输入的情境下,可能导致本机权限提升。

Anthropic已针对两项问题发布修补版本,路径限制绕过影响v0.2.111以前版本,命令注入影响v1.0.20以前版本。研究人员建议使用者与团队立即更新至上述或更高版本,并在更新后检查工具设定与权限配置。