加拿大电信业者Mitel发布资安公告,指出企业通讯平台MX-ONE存在重大层级的身分验证绕过资安漏洞,影响7.3至7.8 SP1版,CVSS风险达到9.4,该公司也已针对此漏洞发布修补程序,呼吁用户要儘速採取行动因应。

MX-ONE是对话启动协定(Session Initiation Protocol,SIP)为基础打造的通讯平台,主要的功能是提供网路语音通讯,例如VoIP、语音路由,以及通话管理,其特色是具备高度延展性,可支援数十万个使用者,而受到大型企业组织採用。

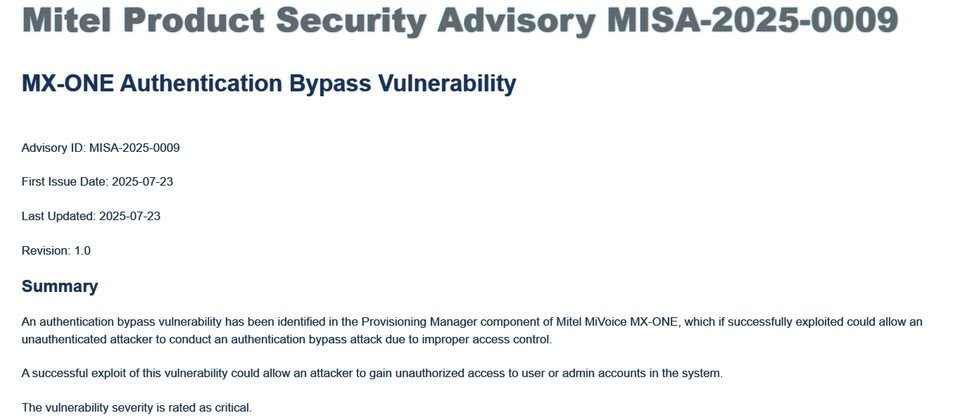

目前这项资安漏洞尚未取得CVE编号,该漏洞出现在MX-ONE的元件Provisioning Manager,起因是存取控制不当造成,一旦攻击者成功利用,就能在未经授权的情况下进行身分验证绕过攻击,直接存取管理员的帐号。

而对于无法及时修补的IT人员,Mitel表示能透过限缩Provisioning Manager存取来降低风险。该公司也呼吁用户,应避免直接将MX-ONE服务曝露在网际网路上。

另一个Mitel修补的高风险漏洞CVE-2025-52914,也值得留意,该漏洞存在于协作平台MiCollab,为SQL注入漏洞,风险值为8.8。由于去年底资安业者watchTowr曾揭露此协作平台的零时差漏洞CVE-2024-41713,今年初美国网路安全暨基础设施安局(CISA)将另一个路径穿越漏洞CVE-2024-55550列入已遭利用漏洞列表(KEV),再加上过往曾有滥用MiCollab漏洞的DDoS攻击行动,因此相关的资安漏洞揭露,用户也要特别留意。