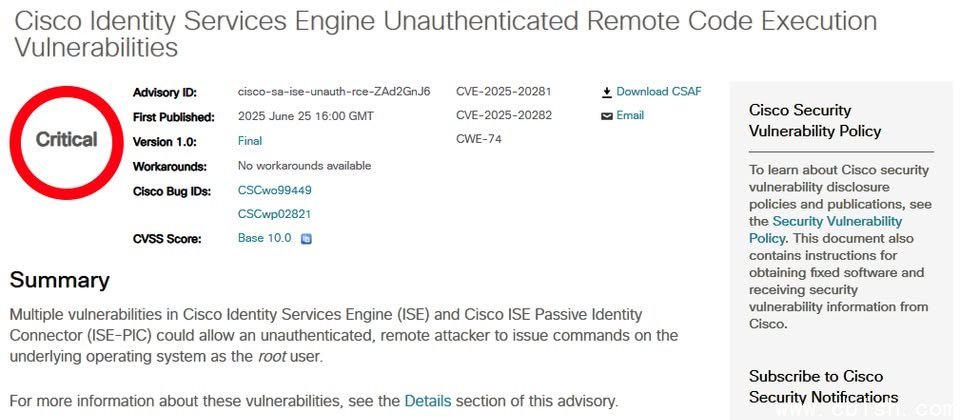

6月25日思科发布资安公告,针对旗下网路存取控制(NAC)平台Identity Services Engine(ISE),以及ISE被动身分识别连接器(ISE Passive Identity Connector,ISE-PIC)修补风险值达到满分(10分)的重大层级漏洞CVE-2025-20281、CVE-2025-20282,并指出若不尽快解决相关问题,攻击者就能在未经授权的情况下,远端于作业系统底层以root的身分发出命令。由于本月初思科才对ISE修补危险程度达到9.9分的重大漏洞CVE-2025-20286,因此这批新漏洞的揭露,引起外界高度关注。

这两个漏洞都出现在ISE的特定API,皆为未经授权的远端程序码执行(RCE)漏洞。其中,CVE-2025-20281影响3.3版以上的ISE和ISE-PIC,CVE-2025-20282则影响3.4版以上的应用系统。值得留意的是,思科特别提及这些漏洞没有其他缓解措施,企业IT人员应儘速套用相关更新因应。

对于这些漏洞形成的原因,CVE-2025-20281源自于对使用者输入的验证不足,攻击者可提交特製的API请求来触发漏洞,从而得到root权限。思科特别提及,攻击者不需事先取得有效帐密资料,就能利用这项漏洞。

另一项漏洞CVE-2025-20282,则是因为缺乏文件验证检查程序而造成,导致未经身分验证的远端攻击者,能将任意文件上传具有特殊权限的资料夹。一旦攻击者上传特製的文件,就有机会触发漏洞,而能于受影响的系统存放恶意文件、执行任意程序码,或是取得root权限。

附带一提的是,思科本週也为ISE中度风险漏洞进行修补,这项漏洞是授权绕过漏洞CVE-2025-20264,风险值为4.9。