为了让受害组织增加恢复资料的难度,勒索软件骇客往往会针对备份系统下手,清除企业组织备份的内容,一旦这类系统出现资安弱点,就很有可能被骇客拿来利用。因此,IT人员也要特别留意相关的资安弱点资讯。

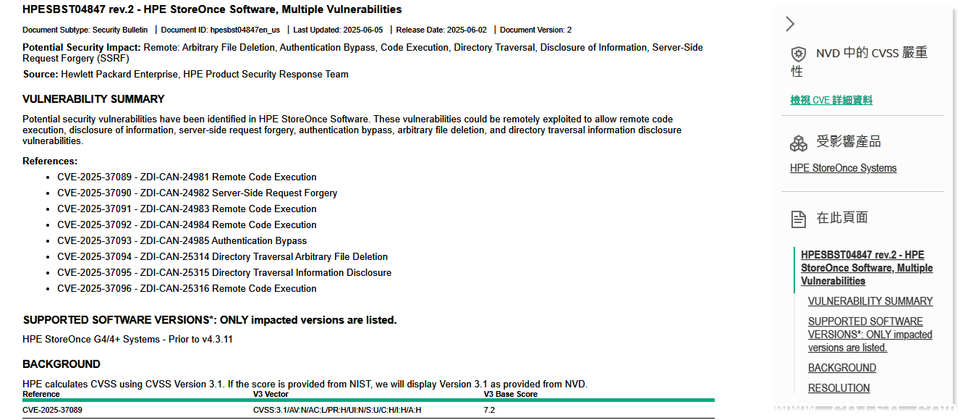

HPE针对备份储存系统StoreOnce发布资安公告,修补8项由趋势科技旗下漏洞悬赏专案Zero Day Initiative(ZDI)通报的弱点,这些漏洞可被用于绕过身分验证、远端程序码执行(RCE)、服务器请求伪造(SSRF)、路径穿越、任意文件删除,以及资讯洩露,影响HPE StoreOnce G4/4+,该公司发布4.3.11版予以修补。

StoreOnce是高效能备份暨资料保护解决方案,可灵活透过实体设备、虚拟设备,以及云端环境进行部署,也能整合Cloud Bank Storage以混合云型态建置。其特点是能透过删除重複资料来大幅降低资源需求,并内建可防堵勒索软件攻击的威胁防护机制,支援应用程序感知备份。

根据CVSS风险评分,这批漏洞最危险的是身分验证绕过漏洞CVE-2025-37093,风险值高达9.8分(满分10分)。在HPE的资安公告里,并未对这些漏洞说明其他细节,而ZDI在公告提及,这项弱点存在于StoreOnce的虚拟储存设备Virtual Storage Appliance(VSA)版本,攻击者能远端利用,并在无需事先通过身分验证的情况下触发。

此漏洞发生在名为machineAccountCheck的方法,起因是其中一项身分验证的演算法实作不当。ZDI于去年10月通报HPE,并在双方协调之下于今年6月正式发布相关公告。

虽然目前这项漏洞尚未传出遭到利用的情况,也尚无概念验证程序码(PoC),但资安业者Arctic Wolf提出警告,攻击者很有可能串连其他危险係数较低的漏洞,从而达到远端执行程序码、洩露资讯,或是路径穿越等目的。由于备份系统近年来不断成为攻击目标,他们认为骇客可能不久就会试图利用这项漏洞。

除了重大层级的CVE-2025-37093,占据本次发布漏洞总数一半的RCE漏洞,也相当值得留意,这些都是高风险漏洞,风险值皆为7.2分,这些漏洞被登记为CVE-2025-37089、CVE-2025-37091、CVE-2025-37092、CVE-2025-37096列管。