曾在6年前引发大规模攻击的漏洞BlueKeep(CVE-2019-0708,CVSS风险为9.8分),当时骇客引发全球各地蓝色当机画面(BSOD)灾情,如今传出一年半前又有人使用这项漏洞从事攻击行动,直到最近才被公开。

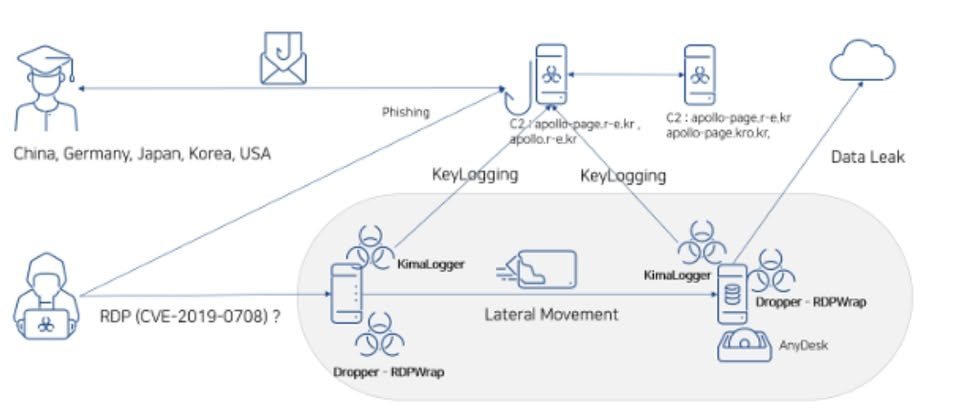

资安业者AhnLab揭露北韩骇客发起的攻击行动Larva-24005,被称做Kimsuky、APT43、Emerald Sleet、TA427、Velvet Chollima的骇客组织,透过远端桌面连线(RDP)软件的资安弱点BlueKeep渗透受害组织,得逞后部署恶意软件MySpy、RDPWrap,建立能够持续存取的管道。这些骇客也侧录受害者键盘输入的内容,来进行后续的监控。

这波攻击主要针对韩国的软件、能源、金融产业而来,骇客自2023年10月开始,对韩国及日本寄送钓鱼信来接触受害者。AhnLab根据骇客的基础设施进行分析,攻击行动很可能从2023年9月就已经进行,而且,骇客攻击的範围相当广,不光是韩国及日本,还包括了美国、中国、德国、新加坡、南非、荷兰、墨西哥、越南、比利时、英国、加拿大、泰国、波兰。

对于整起事故发生的过程,研究人员推测Kimsuky主要是透过BlueKeep取得初始入侵管道,但除此之外,他们也看到骇客运用其他的手法来达到目的,例如:使用钓鱼邮件挟带特定文件,或是触发Office方程序编辑器漏洞CVE-2017-11882(风险值为7.8)。

一旦成功取得初始入侵管道,这些骇客就会运用恶意软件载入工具,部署MySpy、RDPwarp,并窜改系统组态,开放RDP连线存取。最终骇客会在受害电脑植入KimaLogger或RandomQuery等侧录工具,收集使用者键盘输入的内容。