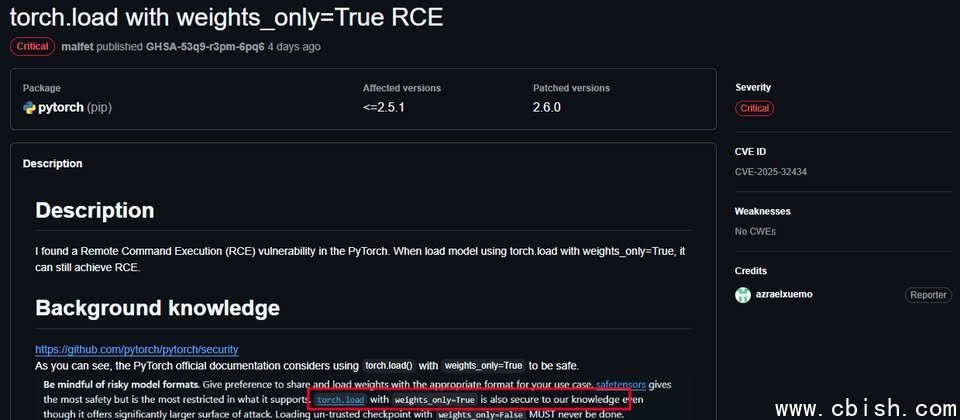

研究人员Ji"an Zhou在深度学习框架PyTorch发现重大层级的漏洞CVE-2025-32434,指出该框架在使用名为torch.load的功能,并搭配weights_only=True的功能参数载入模型的过程里,他能够突破安全防护机制并远端执行任意程序码(RCE),4.0版CVSS风险达到9.3分(满分10分),相当危险。这项弱点影响去年10月发布的2.5.1版,PyTorch于今年1月推出的2.6.0版予以修补。

由于PyTorch广泛受到产业及学术界採用,是主流的深度学习框架,不仅是深度学习技术标準化的重要推手,也是OpenAI、Meta等公司採用、作为生成式AI的主要开发平台,一旦出现资安漏洞,将会带来相当广泛且深远的影响。

如前所述,CVE-2025-32434的问题,在于特定功能的使用方式可能产生资安风险。Ji'an Zhou指出,照理来说,torch.load是底层资料载入工具,而weights_only=True是高阶模型载入API的配置,通常不会一起使用,PyTorch的正式文件却提及,开发者应同时使用两者来降低相关资安风险,然而,这么做,反而产生问题。

针对这项弱点发生的原因,Ji'an Zhou未说明细节,资安业者卡巴斯基进一步解析并提出解决的方式。他们指出,该漏洞起因是PyTorch载入模型的过程里,反序列化不正确造成,建议开发人员儘速升级为新版PyTorch,而对于无法即时套用更新的用户,最好不要同时使用torch.load和weights_only=True载入模型,以降低曝险。

资安业者Cyble旗下的新闻网站The Cyber Express,也对开发人员提出缓解上述弱点的建议:除了应将PyTorch升级至2.6.0版,也要稽核从公开储存库取得的第三方AI模型,同时,最好追蹤GitHub上的资安公告,以便掌握此漏洞的最新资讯。