GitHub宣布正式推出Security Campaigns功能,提供GitHub Advanced Security与GitHub Code Security用户使用,助企业开发者与资安团队在既有程序码,系统性发现并修补尚未解决的安全漏洞,以降低长期累积的安全债风险。

GitHub指出,虽然不少开发团队已将修补安全漏洞的工作,纳入日常拉取请求流程,透过GitHub的Code Scanning与Copilot Autofix功能,自动侦测与修复新出现的安全问题,但对于已经存在于程序码库的旧漏洞,开发者往往缺乏系统性管理与处理的机制,导致安全债长期累积。

Security Campaigns的设计针对此一痛点,其运作方式由资安团队主导,对企业内多个程序库进行漏洞风险盘点与筛选,决定优先处理的问题範畴,例如可依据MITRE已知十大常见漏洞类型,或组织自订条件筛选,建立一个活动範围明确的修补专案,并设定处理期限。完成规画后,系统会自动将活动内容通知相关开发者,并在开发者日常使用的GitHub工作介面中,显示待处理的漏洞项目。

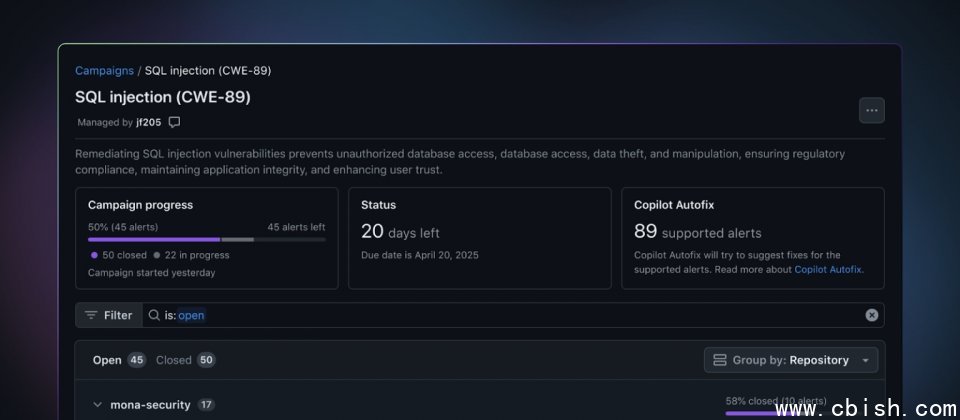

开发者在Security Campaigns指定的修补任务中,可直接应用Copilot Autofix功能,自动取得修补程序码建议,快速提交拉取请求进行修复。除了程序码差异与说明文字,Security Campaigns也会自动建立GitHub Issues,让开发团队可依需求追蹤、协作或讨论修补进度。GitHub进一步提供Campaigns管理介面,让资安人员可以即时掌握各项修复专案的进度、个别漏洞的处理状态,以及开发者参与修补工作的活跃程度。

在管理流程上,Security Campaigns支援草稿模式,资安人员可事先建立草稿版本,进行範围与漏洞筛选的反覆调整,确认内容无误后才正式发布。此外,Security Campaigns具备组织层级的统计功能,可整合显示所有已完成与进行中的专案资料,方便跨部门或跨专案的治理与稽核需求。

GitHub提到,导入Security Campaigns的组织,平均可提升漏洞修补率至55%,高于传统仅约10%的修补率。