安全公司GreyNoise发布安全警告,指出互联网上出现了一波针对SonicWall防火墙的大规模异常探测活动。该行动共记录超过8万次扫描连接,其中高达92%的连接均指向单一的应用程序接口,专门用于探测设备是否对外启用了SSL VPN功能。研究人员判断,这种系统性的攻击面探测行为,通常是勒索软件组织发动后续凭证攻击与入侵的关键前置步骤。

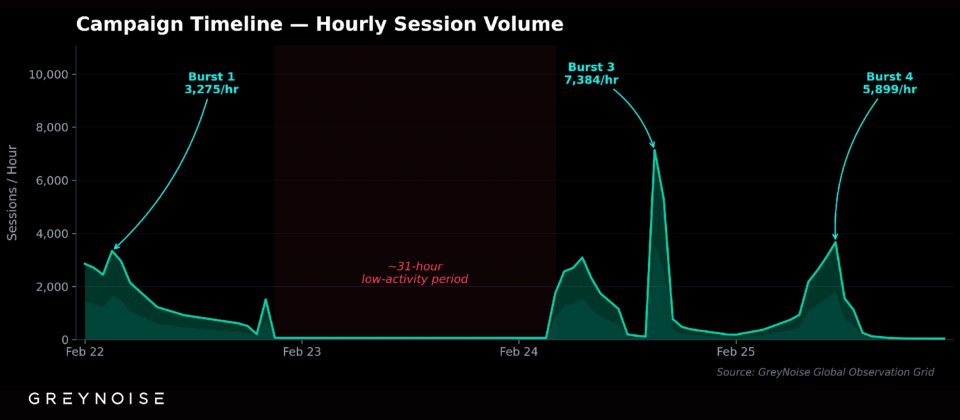

根据观测数据,这波持续四天的探测扫描,源自全球20个自治系统中的4,305个独立IP地址,总计产生84,142次连接。与常见的高频集中式无差别扫描不同,此次行动展现出更高的隐蔽性与操作成熟度。

高达32%的探测流量是通过一个名为ByteZero的商业代理服务发出,攻击团队利用4,102个不断轮换的出口IP地址,在两次总计16小时的密集扫描期间,成功将每个IP的平均连接数压低至不足7次。低频且高度分散的连接特征,规避了多数防火墙基于连接次数限制或IP信誉评分的自动阻断机制。

攻击者的意图非常明确,绝大多数探测流量均集中于查询SSL VPN状态,而非盲目尝试入侵系统。研究人员强调,整个活动中尝试触发已知漏洞的连接比例微乎其微,证实这是一场高度针对性的情报收集行动。攻击者的目标是建立一份精准的目标清单,锁定互联网上确实启用了SSL VPN的SonicWall设备,以便后续集中资源攻击高价值目标。

此外,部分来自荷兰的扫描集群同时对思科(Cisco)网络设备进行探测,表明这是一场跨品牌的广泛网络设备扫描行动。

企业防御的首要任务是立即减少暴露面并强化身份验证,确认所有管理界面与特定端点路径未直接暴露于公共互联网,并全面强制所有远程连接用户启用多因素身份验证,确保即使攻击者掌握了账号密码,也无法轻易登录内部网络。

研究人员提醒,虽然本次活动几乎不以漏洞利用为主,但包括CVE-2024-53704在内,多个与SonicWall VPN攻击面相关的高危漏洞过去已被证实实际被滥用,企业应立即应用厂商补丁并确认版本状态。对于已停止支持的旧款设备,由于厂商不再提供安全更新,管理人员应评估立即下线,或至少切断对外连接,避免成为内部网络的长期漏洞入口。