安全公司Securonix发现,近期俄罗斯黑客采用伪装成Windows蓝屏死机(Blue Screen of Death, BSOD)的ClickFix手法,针对酒店行业实施攻击,以在受害者系统中执行远程指令。

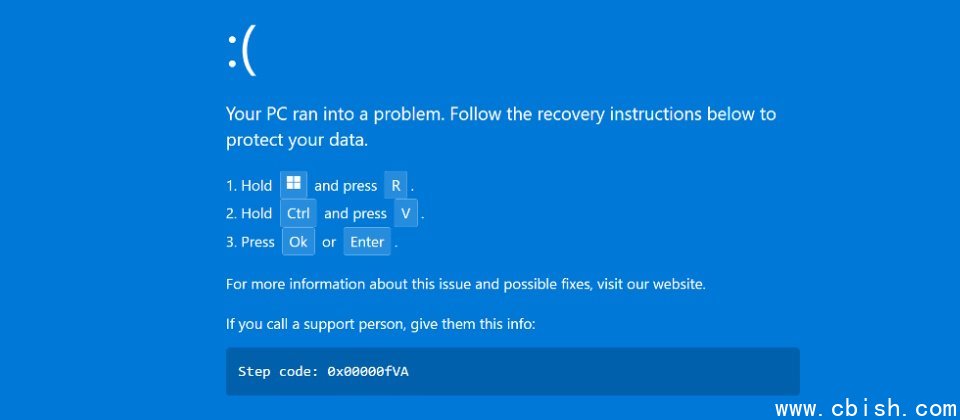

研究人员数月前便开始追踪此次攻击行动,并将其命名为PHALT#BLYX。该攻击为多阶段感染流程,主要针对欧洲酒店业者,尤其是负责预订事务的员工。攻击初期,黑客伪装成以Booking.com名义发送的钓鱼邮件,声称涉及上千欧元的退订费用,诱导用户点击链接。链接指向伪造的Booking.com钓鱼网站,网站显示虚假的CAPTCHA验证,用户点击后则跳转至伪造的BSOD页面。该页面提示用户按指示打开Windows运行命令(Win + R),并将已复制到剪贴板的恶意PowerShell命令粘贴执行。

这一系列攻击属于ClickFix类型,最终会在用户设备上执行PowerShell指令,下载v.proj项目文件,并调用微软合法工具MSBuild.exe进行编译和执行最终载荷。最终部署的是DCRat远程访问木马(RAT)。该木马会与外部命令与控制(C2)服务器建立连接,实现对受感染设备的远程控制、键盘记录、进程注入,以及下载更多恶意程序等功能,使攻击者能够长期掌控被入侵系统。

研究人员根据v.proj文件中使用的语言判断,攻击者可能来自俄语系国家,或使用了这些国家开发的恶意工具包。同时,由于钓鱼邮件中使用的货币为欧元,推断此次攻击主要针对欧洲酒店行业。

Securonix研究人员追踪PHALT#BLYX数月,发现其攻击手法不断升级:从最初仅使用HTML应用程序(如.hta文件),发展到如今能结合感染链技术,并利用合法的mshta.exe工具执行远程下载,使得攻击更隐蔽、更难被检测。